Hashcat – أسرع أداة لاستعادة كلمات المرور للأمن السيبراني

Hashcat هي أداة كسر واستعادة كلمات المرور المعيارية في الصناعة، ويستخدمها محترفو الأمن السيبراني، واختبار الاختراق، والمحققون الجنائيون الرقميون حول العالم. كونها أداة كلمات المرور الأسرع المُعَزَّزة بوحدة المعالجة المركزية (CPU) ووحدات معالجة الرسوميات (GPU) المتاحة، تُمكّن Hashcat خبراء الأمن من اختبار قوة كلمات المرور، ومراجعة سياسات الأمن التنظيمية، واستعادة بيانات الاعتماد المفقودة من خلال خمس أوضاع هجوم متقدمة. دعمها لأكثر من 300 خوارزمية تشفير مُحسَّنة للغاية يجعلها الأداة الحاسمة لتقييم أمان كلمات المرور الحديث.

ما هي Hashcat؟

Hashcat هي أداة متقدمة لاستعادة كلمات المرور مصممة خصيصًا لاختبار الأمن السيبراني والتحليل الجنائي الرقمي. على عكس أدوات كسر كلمات المرور الأساسية، تنفذ Hashcat منهجيات هجوم متطورة تشمل هجمات القوة الغاشمة، والقواميس، والهجينة، والتنكر، والقائمة على القواعد بسرعة غير مسبوقة من خلال التحسين بوحدات معالجة الرسوميات (GPU). وهي بمثابة أداة أساسية لاختباري الاختراق الذين يتحققون من دفاعات الأمن، والاستجيبين للحوادث الذين يحللون بيانات الاختراق، وفرق الأمن التي تراجع سياسات كلمات المرور ضد تقنيات الهجوم الواقعية.

الميزات الرئيسية لـ Hashcat

التسريع بوحدات معالجة الرسوميات (GPU) والسرعة غير المتنافس عليها

تستفيد Hashcat من وحدات معالجة الرسوميات الحديثة (GPUs) لتحقيق سرعات استعادة لكلمات المرور أسرع بملايين المرات من الأدوات المعتمدة على وحدة المعالجة المركزية (CPU) فقط. يمكّن هذا التسريع بواسطة العتاد محترفي الأمن السيبراني من اختبار مرونة كلمات المرور ضد هجمات عالية السرعة تحاكي المهاجمين المتطورين، مما يوفر تقييمات أمنية واقعية.

+300 خوارزمية تشفير مُحسَّنة

مع دعم أصلي لأكثر من 300 خوارزمية تشفير تشمل MD5، عائلات SHA، NTLM، bcrypt، scrypt، وخوارزميات التشفير التكيفية الحديثة، توفر Hashcat تغطية شاملة لأي نظام لكلمات المرور تقريبًا. كل خوارزمية مُحسَّنة للغاية لأقصى أداء على منصات العتاد المدعومة.

خمسة أوضاع هجوم متقدمة

تنفذ Hashcat خمس منهجيات هجوم متميزة: الهجوم المباشر (القاموس)، والهجين، والقوة الغاشمة/التنكر، والمختلط، والهجمات القائمة على القواعد. يسمح هذا النهج متعدد الأوضاع لخبراء الأمن بمحاكاة سيناريوهات هجوم متنوعة من العالم الحقيقي، من هجمات القاموس البسيطة إلى التبديلات المعقدة القائمة على القواعد.

مفتوحة المصدر ومتعددة المنصات

كوَبرمجية مجانية ومفتوحة المصدر، تقدم Hashcat شفافية وتخصيصًا كاملين لمحترفي الأمن. تعمل على أنظمة Windows، وLinux، وmacOS مع دعم لوحدات معالجة الرسوميات من AMD، وNVIDIA، وIntel، مما يضمن التوافق مع بيئات اختبار الأمن السيبراني المتنوعة.

من يجب أن يستخدم Hashcat؟

Hashcat ضرورية لمحترفي الأمن السيبراني بما في ذلك اختباري الاختراق، وأعضاء الفريق الأحمر، والمحققون الجنائيون الرقميون، ومراجعو الأمن، والاستجيبون للحوادث. يستخدم المخترقون الأخلاقيون Hashcat لاختبار سياسات كلمات المرور التنظيمية، بينما يستخدمها الفريق الأزرق لفهم قدرات المهاجمين. يستخدم باحثو الأمن Hashcat لتحليل التشفير، ويستخدمها مدراء تكنولوجيا المعلومات لاستعادة كلمات المرور في سيناريوهات مشروعة. إنها ذات قيمة خاصة للمنظمات التي تجري تقييمات أمنية، أو تدقيق امتثال، أو تحقيقات جنائية رقمية.

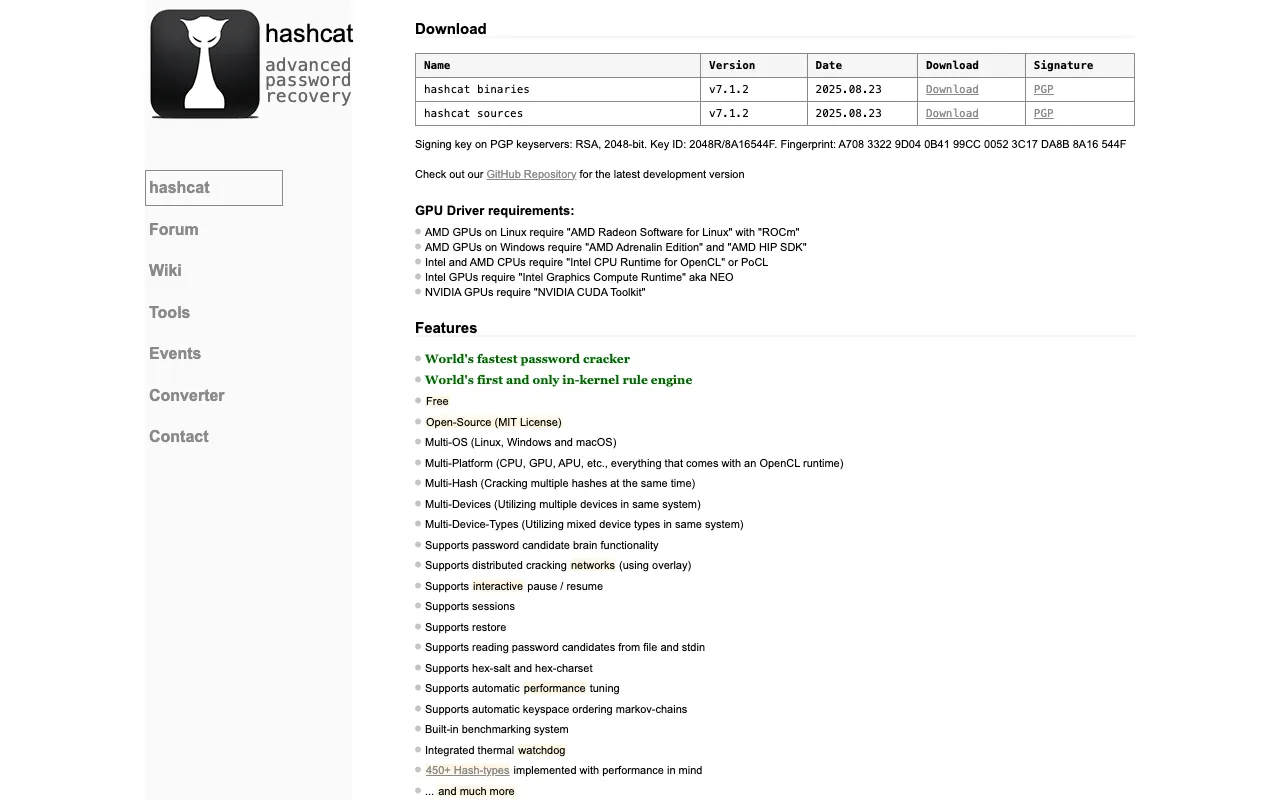

تسعير Hashcat والنسخة المجانية

Hashcat برمجية مجانية بالكامل ومفتوحة المصدر صدرت تحت رخصة MIT. لا توجد مستويات مدفوعة، أو اشتراكات، أو قيود على الميزات — جميع القدرات المتقدمة بما في ذلك التسريع بوحدات معالجة الرسوميات (GPU)، وأوضاع الهجوم المتعددة، والدعم الكامل للخوارزميات متاحة بدون أي تكلفة. يضمن نموذج المصدر المفتوح التطوير المستمر القائم على المجتمع والشفافية، مما يجعل Hashcat في متناول محترفي الأمن السيبراني في جميع أنحاء العالم دون قيود مالية.

حالات الاستخدام الشائعة

- اختبار اختراق أمان كلمات المرور لتدقيق الامتثال مثل PCI-DSS وHIPAA

- استعادة كلمات المرور المفقودة أثناء التحقيقات الجنائية الرقمية

- اختبار سياسات كلمات المرور التنظيمية ضد هجمات القوة الغاشمة

- قياس قوة خوارزميات التشفير لأبحاث الأمن

- التدريب على الاختراق الأخلاقي والتحضير لشهادات الأمن السيبراني

الفوائد الرئيسية

- عجل اختبار أمان كلمات المرور بأداء مُحسَّن بوحدات معالجة الرسوميات (GPU)

- حدد كلمات المرور الضعيفة قبل استغلال الجهات الخبيثة لها

- قلل وقت تقييم الأمن من أيام إلى ساعات مع التسريع بواسطة العتاد

- حافظ على الامتثال لمعايير الأمن من خلال اختبارات الاختراق الواقعية

- استفد من التطوير القائم على المجتمع مع تحديثات مستمرة للخوارزميات

الإيجابيات والسلبيات

الإيجابيات

- أسرع أداة لاستعادة كلمات المرور في العالم مع تسريع بوحدات معالجة الرسوميات (GPU)

- دعم شامل لأكثر من 300 خوارزمية تشفير

- خمسة أوضاع هجوم متقدمة لاختبار أمني واقعي

- مجانية بالكامل ومفتوحة المصدر دون قيود

- مجتمع تطوير نشط مع تحديثات متكررة

- توافق مع أنظمة التشغيل الرئيسية

السلبيات

- تتطلب خبرة تقنية في الأمن السيبراني وواجهات سطر الأوامر

- يمكن أن يكون إعداد وتحسين وحدات معالجة الرسوميات (GPU) معقدًا للمبتدئين

- مصممة في المقام الأول لمحترفي الأمن وليس للمستخدمين العامين

- تنطبق قيود قانونية على محاولات استعادة كلمات المرور غير المصرح بها

الأسئلة المتداولة

هل Hashcat مجانية للاستخدام؟

نعم، Hashcat برمجية مجانية بالكامل ومفتوحة المصدر صدرت تحت رخصة MIT. جميع الميزات بما في ذلك التسريع بوحدات معالجة الرسوميات (GPU)، وأوضاع الهجوم المتعددة، والدعم لأكثر من 300 خوارزمية تشفير متاحة بدون أي تكلفة وبدون قيود أو مستويات مدفوعة.

هل Hashcat قانونية لمحترفي الأمن السيبراني؟

Hashcat قانونية عند استخدامها لاختبار الأمن المصرح به، واستعادة كلمات المرور مع ملكية مناسبة، والتحقيقات الجنائية، والأغراض التعليمية. يجب على محترفي الأمن السيبراني التأكد من حصولهم على إذن صريح قبل اختبار الأنظمة التي لا يمتلكونها، لأن كسر كلمات المرور غير المصرح به ينتهك قوانين الاحتيال الإلكتروني في معظم الولايات القضائية.

كيف تقارن Hashcat بـ John the Ripper؟

بينما كلاهما من أدوات استعادة كلمات المرور الرائدة، تتخصص Hashcat في الأداء المُعَزَّز بوحدات معالجة الرسوميات (GPU) مع خوارزميات مُحسَّنة، تقدم عادةً سرعات كسر أسرع بشكل ملحوظ. يقدم John the Ripper قواعد مجتمعية أوسع ومرونة أكبر مع تنسيقات التشفير غير التقليدية. يستخدم العديد من محترفي الأمن السيبراني كلا الأداتين بشكل تكميلي لاختبار أمني شامل.

ما العتاد الموصى به لـ Hashcat؟

تعمل Hashcat بشكل أفضل مع وحدات معالجة الرسوميات الحديثة من NVIDIA أو AMD التي تتمتع بذاكرة فيديو كبيرة. توفر بطاقات الرسوميات الاستهلاكية المتطورة مثل سلسلة NVIDIA RTX أو سلسلة AMD Radeon RX أداءً ممتازًا. يمكن دمج وحدات معالجة رسوميات متعددة لسرعة أكبر، مما يجعل Hashcat قابلة للتطوير لبيئات اختبار الأمن الاحترافية.

الخلاصة

تقف Hashcat كأداة استعادة كلمات المرور الحاسمة لمحترفي الأمن السيبراني، حيث تجمع بين سرعة غير مسبوقة من خلال التسريع بوحدات معالجة الرسوميات (GPU) ودعم شامل لخوارزميات التشفير الحديثة. طبيعتها المجانية ومفتوحة المصدر وأوضاع الهجوم المتقدمة تجعلها لا غنى عنها لاختباري الاختراق، والمحققين الجنائيين الرقميين، وفرق الأمن حول العالم. بالنسبة للمنظمات الجادة بشأن تقييم أمان كلمات المرور أو المحترفين الذين يجريون عمليات اختراق أخلاقية، تقدم Hashcat قدرات على مستوى المؤسسات دون تكاليف المؤسسات. عند استخدامها بمسؤولية مع التصريح المناسب، تمثل المعيار الذهبي في أدوات اختبار أمان كلمات المرور.