YARA – 不可或缺的恶意软件分析与狩猎工具

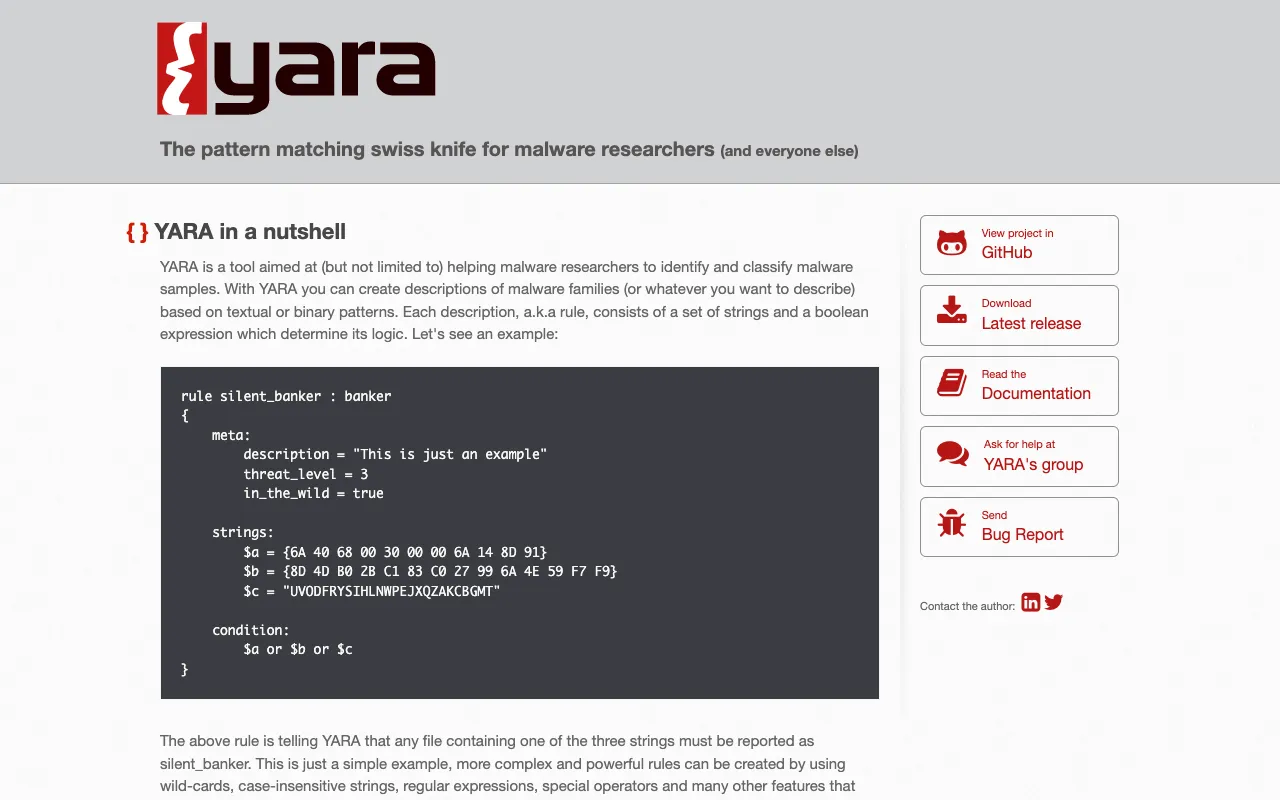

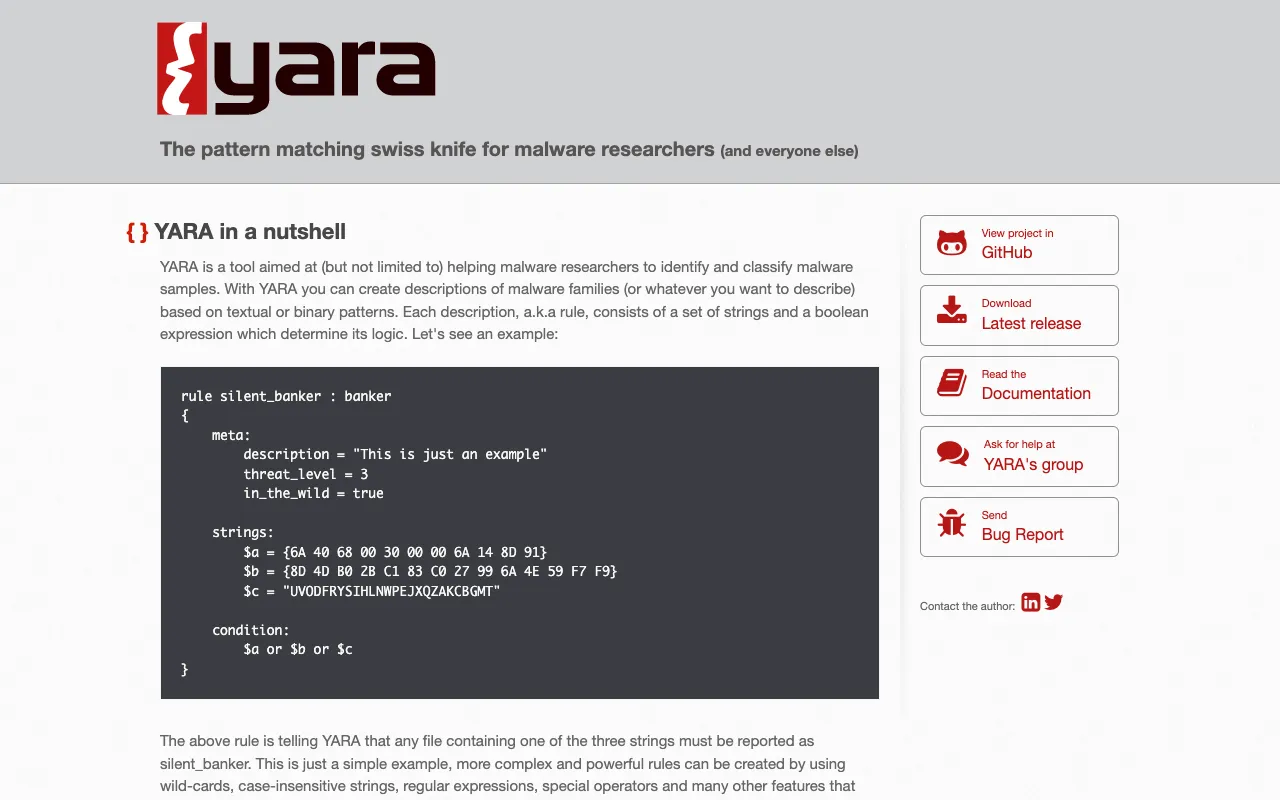

YARA 是恶意软件研究员、威胁猎手和网络安全分析师不可或缺的权威开源工具。它提供了一个强大的模式匹配框架,能够基于文本或二进制特征来识别、分类和描述恶意软件家族。无论是分析可疑文件、在网络上狩猎威胁,还是构建安全情报数据库,YARA 都能提供精确性和灵活性,使其成为现代数字取证和事件响应的基石。

YARA 是恶意软件研究员、威胁猎手和网络安全分析师不可或缺的权威开源工具。它提供了一个强大的模式匹配框架,能够基于文本或二进制特征来识别、分类和描述恶意软件家族。无论是分析可疑文件、在网络上狩猎威胁,还是构建安全情报数据库,YARA 都能提供精确性和灵活性,使其成为现代数字取证和事件响应的基石。