PEStudio – أداة التحليل الثابت المثلى لمتخصصي الأمن السيبراني

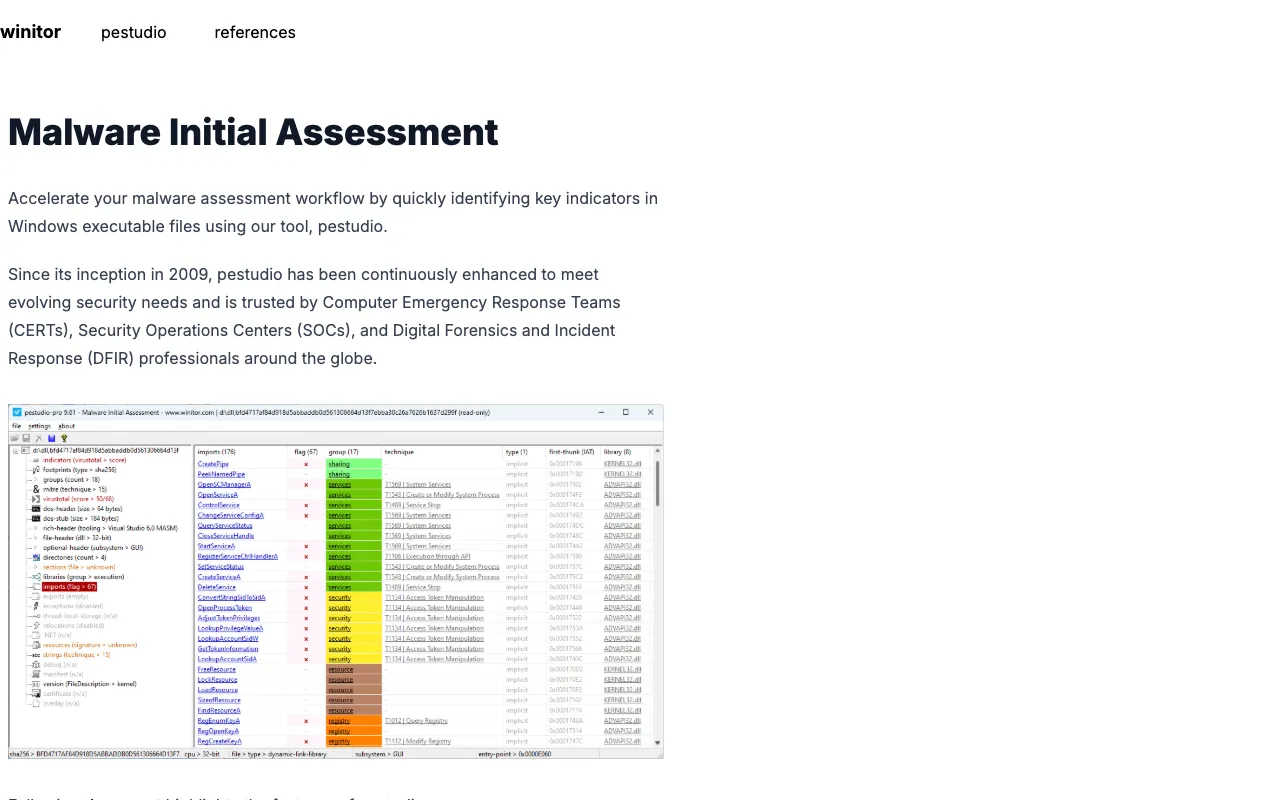

PEStudio هو تطبيق سطح مكتب قوي ومتخصص مصمم لمحترفي الأمن السيبراني الذين يحتاجون إلى إجراء تحليل ثابت متعمق على ملفات Windows القابلة للتنفيذ المحمولة (PE). يتجاوز المسح البسيط، حيث يوفر بيئة تحقيق جنائي شاملة لاكتشاف البرامج الضارة، وتحديد المؤشرات المشبوهة، وفهم البنية المعقدة للملفات القابلة للتنفيذ دون تشغيلها. يثق به مستجيبو الحوادث، ومحللو البرامج الضارة، ومهندسو الهندسة العكسية، يحول PEStudio البيانات الثنائية الخام إلى استخبارات قابلة للتنفيذ لتقييم التهديدات وأبحاث الأمن.

ما هو PEStudio؟

PEStudio هو برنامج تحليل ثابت مخصص لنظام Windows، يركز حصريًا على تنسيق ملف Portable Executable (PE) - المعيار للملفات القابلة للتنفيذ، وملفات DLL، وبرامج التشغيل على نظام تشغيل Windows. على عكس أدوات التحليل الديناميكي التي تشغل الكود في بيئة معزولة، يقوم PEStudio بفحص البيانات الوصفية للملف، والعناوين، والواردات، والصادرات، والموارد، والسلاسل النصية دون تنفيذ. هذا يجعله خط الدفاع الأول الأساسي لتحديد الملفات الضارة المحتملة بأمان، وتحليل أدوات التعبئة أو التمويه، وإجراء الفرز الأولي أثناء تحقيقات الأمن. يعمل كجسر حاسم بين ماسحات مكافحة الفيروسات الآلية والهندسة العكسية المتعمقة في أدوات مثل IDA Pro أو Ghidra.

الميزات الرئيسية لـ PEStudio

تحليل شامل لعناوين ملفات PE

يوفر PEStudio تفصيلاً مفصلاً وقابل للقراءة البشرية لرأس DOS، والعناوين NT، وعناوين الملفات، والعناوين الاختيارية. هذا يسمح للخبراء باكتشاف الشذوذ مثل نقاط الدخول غير المعتادة، أو خصائص الأقسام غير المتطابقة، أو الطوابع الزمنية التي قد تشير إلى التجميع على نظام غير قياسي - وهي أعلام حمراء شائعة في البرامج الضارة.

قاعدة بيانات مؤشرات البرامج الضارة (VirusTotal و Intezer)

تتكامل الأداة مع ذكاء التهديدات الخارجي. يمكنها الاستعلام من VirusTotal للحصول على درجات السمعة ومن Intezer لتشابه الكود، مع إبراز الملفات ذات التوقيعات الضارة المعروفة تلقائيًا. هذا يضع تحليلك في سياق مشهد التهديدات العالمي.

تحليل عمق الواردات/الصادرات والتبعيات

شاهد كل DLL ووظيفة API ينوي الملف استخدامها. يضع PEStudio علامة على الواردات عالية الخطورة المرتبطة بالبرامج الضارة (مثل حقن العمليات، والاستمرارية، ومكافحة التصحيح) ويصور رسوميات التبعيات، مما يساعدك على فهم قدرات الملف الثنائي ونواياه المحتملة قبل تشغيله.

تحليل متقدم للسلاسل النصية والموارد

استخرج وحلل السلاسل النصية المضمنة، وعناوين URL، وعناوين IP، ومسارات الملفات. يطبق PEStudio الاستدلال للعثور على السلاسل النصية المشفرة ويفحص أقسام الموارد للرموز، والنوافذ الحوارية، أو الملفات الثنائية المضمنة - حيث تخفي البرامج الضارة غالبًا الحمولات الثانوية أو بيانات التكوين.

تكامل قواعد YARA ومنطق الكشف المخصص

لمستخدمي القوة، يدعم PEStudio لغة YARA، لغة مطابقة الأنماط القياسية في الصناعة. يمكنك إنشاء، واستيراد، وتشغيل قواعد YARA مخصصة لمطاردة عائلات برامج ضارة محددة، أو أدوات، أو تقنيات، وتخصيص التحليل لمتطلبات ذكاء التهديدات الفريدة الخاصة بك.

من يجب أن يستخدم PEStudio؟

PEStudio لا غنى عنه للأدوار الأمنية التي تتطلب تحليلاً يدويًا للملفات الثنائية. يستخدمه محللو البرامج الضارة للفرز الأولي واستخراج المؤشرات. يستفيد منه مستجيبو الحوادث لتقييم الملفات الضارة المكتشفة خلال الاختراق بسرعة. يستخدمه مهندسو الهندسة العكسية لفهم بنية الملف الثنائي قبل التفكيك العميق. يستخدمه صيادو التهديدات لتكاملات YARA والذكاء الخاصة به للمسح بحثًا عن أنماط معروفة بأنها ضارة. يعتمد عليه خبراء الطب الشرعي الرقمي لتحليل القطع الأثرية الثابتة. كما أنه أداة تعليمية قيمة للطلاب والمهنيين الأمنيين الطموحين الذين يتعلمون عن تنسيق PE وأساسيات تحليل البرامج الضارة.

تسعير PEStudio والنسخة المجانية

يقدم PEStudio نسخة مجانية قوية وكاملة الميزات للاستخدام الشخصي والتجاري، مما يجعل التحليل الثابت المتقدم في متناول الجميع. تتضمن الطبقة المجانية جميع ميزات التحليل الأساسية: فحص العناوين، وتحليل الواردات/الصادرات، واستخراج السلاسل النصية، وإبراز المؤشرات الأساسية. للمحترفين والمنظمات التي تتطلب قدرات متقدمة، تفتح الرخصة المدفوعة ميزات متقدمة مثل واجهة برمجة التطبيقات المدمجة للبحث في VirusTotal و Intezer، وإعداد التقارير التفصيلية بتنسيقات XML/JSON، والدعم ذي الأولوية. يضمن نموذج Freemium هذا أن يتمكن الطلاب والباحثون الأفراد من بناء المهارات بينما يمكن للشركات نشر نسخة مرخصة لسير عمل آلية مدفوعة بالذكاء.

حالات الاستخدام الشائعة

- الفرز الأولي للبرامج الضارة والتقييم الأولي لمراكز عمليات الأمن (SOCs)

- تحضير الهندسة العكسية ورسم خرائط بنية PE

- مطاردة التهديدات باستخدام قواعد YARA مخصصة عبر نقاط النهاية المؤسسية

- تحليل أدلة الطب الشرعي الرقمي والاستجابة للحوادث (DFIR)

- التحليل التعليمي للملفات القابلة للتنفيذ في Windows المشروعة مقابل الضارة

الفوائد الرئيسية

- إجراء تحليل آمن ومتعمق للملفات المشبوهة دون مخاطر التنفيذ

- تسريع الاستجابة للحوادث باستخدام مؤشرات اختراق قابلة للتنفيذ وسريعة (IOCs)

- تعزيز ذكاء التهديدات من خلال ربط النتائج مع VirusTotal و Intezer

- تطوير خبرة أعمق في تنسيق ملف Windows PE وتكتيكات البرامج الضارة

- دمج التحليل الثابت في مسارات العمل الأمنية الآلية مع تصدير التقارير

الإيجابيات والسلبيات

الإيجابيات

- تركيز متخصص ومتعمق على تنسيق Windows PE لا مثيل له من قبل الأدوات العامة

- نموذج Freemium قوي مع نسخة مجانية كاملة الوظائف لجميع المستخدمين

- يتكامل مباشرة مع منصات ذكاء التهديدات الرئيسية (VirusTotal، Intezer)

- واجهة سهلة الاستخدام تعرض البيانات الثنائية المعقدة بطريقة منظمة وقابلة للتنفيذ

- يدعم قابلية التوسع من خلال قواعد YARA لمنطق الكشف المخصص

السلبيات

- مصمم حصريًا لملفات Windows PE، وليس لتحليل الملفات الثنائية من أنظمة تشغيل أخرى مثل Linux أو macOS

- الميزات المتقدمة مثل البحث الآلي في واجهات برمجة التطبيقات تتطلب ترخيصًا مدفوعًا

- كونه أداة تحليل ثابتة، لا يمكنه اكتشاف سلوكيات وقت التشغيل أو الكود المعبأ الذي يظهر نفسه فقط عند التنفيذ

الأسئلة المتداولة

هل PEStudio مجاني للاستخدام؟

نعم، لدى PEStudio نسخة مجانية قوية تتضمن جميع ميزات التحليل الثابت الأساسية للاستخدام الشخصي والتجاري. الرخصة المدفوعة متاحة للميزات المتقدمة مثل البحث الآلي في VirusTotal وتنسيقات التقارير التفصيلية.

هل PEStudio جيد لتحليل البرامج الضارة؟

بالتأكيد. PEStudio هو أداة رائدة لتحليل البرامج الضارة الثابت. تم تصميمه خصيصًا لمساعدة خبراء الأمن السيبراني على اكتشاف المؤشرات الضارة في ملفات Windows القابلة للتنفيذ، وتحليل بنية الملف، واستخراج مؤشرات الاختراق مثل الواردات المشبوهة والسلاسل النصية، والتكامل مع ذكاء التهديدات، مما يجعله حجر الزاوية في مسارات عمل تحليل البرامج الضارة الحديثة.

هل يمكن لـ PEStudio تحليل ملفات غير .exe؟

نعم. على الرغم من التركيز على تنسيق Portable Executable، يمكن لـ PEStudio تحليل أي ملف يستخدم بنية PE. وهذا يشمل ليس فقط ملفات .exe ولكن أيضًا مكتبات الربط الديناميكي (.dll)، وملفات برامج التشغيل (.sys)، وبرامج لوحة التحكم (.cpl)، والملفات الثنائية الأخرى المتوافقة مع PE والحرجة لنظام تشغيل Windows.

كيف يقارن PEStudio بتشغيل strings أو dumpbin؟

يوفر PEStudio بيئة تحليل متكاملة متفوقة بكثير مقارنة بأدوات سطر الأوامر مثل `strings` أو `dumpbin`. يقوم بتجميع وربط جميع المعلومات - العناوين، الواردات، السلاسل النصية، الموارد - في واجهة مستخدم رسومية واحدة، ويطبق سياق ذكاء التهديدات، ويضع علامة على العناصر المشبوهة تلقائيًا، ويدعم قواعد YARA، مما يزيد بشكل كبير من كفاءة المحلل وعمق البصيرة.

الخلاصة

لمحترفي الأمن السيبراني المنخرطين في العمل الحاسم لتشريح ملفات Windows القابلة للتنفيذ، فإن PEStudio ليس مجرد أداة - إنه امتداد أساسي لقدراتك التحليلية. تخصصه الذي لا مثيل له في تنسيق PE، جنبًا إلى جنب مع نموذج Freemium مدروس وتكاملات عميقة لذكاء التهديدات، يضعه كالخيار النهائي للتحليل الثابت. سواء كنت تقوم بفرز عينة برامج ضارة محتملة، أو تستعد للهندسة العكسية، أو تطارد التهديدات عبر شبكتك، يوفر PEStudio الوضوح، والسياق، والتحكم اللازم لتحويل الملفات الثنائية إلى تهديدات مفهومة. بالنسبة لأي مجموعة أدوات أمنية تركز على بيئات Windows، يعد PEStudio مكونًا غير قابل للتفاوض.