Metasploit – إطار اختبار الاختراق الأساسي لمتخصصي الأمن السيبراني

Metasploit هو إطار اختبار الاختراق الأكثر استخدامًا على مستوى العالم، حيث يوفر لمتخصصي الأمن السيبراني والمخترقين الأخلاقيين والباحثين الأمنيين منصة شاملة لتقييم الثغرات وتطوير الاستغلال والتحقق من الأمان. كمشروع مفتوح المصدر مع إضافات تجارية، فهو العمود الفقري لاختبار الاختراق الحديث، مما يمكن الخبراء من محاكاة الهجمات الواقعية، وتحديد نقاط الضعف الأمنية، والتحقق من الإجراءات الدفاعية بفعالية. معماريته المعيارية وقاعدة بيانات الثغرات الواسعة تجعله أداة لا غنى عنها لأي شخص جاد بشأن الأمن الهجومي.

ما هو إطار عمل Metasploit؟

إطار عمل Metasploit هو منصة تطوير قوية ومفتوحة المصدر توفر البنية التحتية والأدوات والمحتوى اللازم لإجراء اختبارات الاختراق وأبحاث الثغرات. في جوهره، هو مجموعة من الثغرات، والحِملات، والمشفرات، ومولدات التعليمات غير التنفيذية (NOPs)، والوحدات المساعدة التي تعمل معًا لأتمتة عملية اختبار الدفاعات الأمنية. يتيح لمتخصصي الأمن السيبراني الانتقال من المعرفة النظرية بالثغرات إلى الاستغلال العملي، مما يوفر بيئة محكمة لإظهار المخاطر الأمنية بأمان، واختبار التصحيحات، وتدريب الفرق الدفاعية. معماريته من نوع عميل-خادم تدعم التعاون وقابلية التوسع في المهام الأمنية المعقدة.

الميزات الرئيسية لـ Metasploit لاختبار الأمن السيبراني

قاعدة بيانات واسعة للثغرات والحِملات

أكبر نقاط قوة Metasploit هي قاعدة بياناته الواسعة التي يقودها المجتمع وتضم آلاف الثغرات المؤكدة ومئات الحِملات. تغطي هذه المكتبة مجموعة واسعة من المنصات والتطبيقات والخدمات، من الأنظمة القديمة إلى تطبيقات الويب الحديثة وأنظمة التشغيل. يبسط الإطار عملية مطابقة الثغرة المكتشفة مع ثغرة قابلة للاستغلال، مما يقلل بشكل كبير الوقت من الاستطلاع إلى الاختراق الناجح. يمكن تخصيص الحِملات للتخفي، والاستمرارية، وأنشطة ما بعد الاستغلال.

وحدات مساعدة ومعيارية لما بعد الاستغلال

بعد مجرد الاستغلال، يتضمن Metasploit مجموعة شاملة من الوحدات المساعدة للمسح، والتشويش، والتنصت، واختبار حجب الخدمة. وحداته لما بعد الاستغلال قوية بشكل خاص، مما يسمح للمختبرين بالتحرك عبر الشبكات، وتصعيد الصلاحيات، وجمع البيانات الجنائية (مثل كلمات المرور ومعلومات النظام)، والحفاظ على الوصول. هذا النهج المعياري يعني أن فرق الأمن يمكنها بناء سير عمل اختبار مخصصة تعكس تكتيكات وتقنيات وإجراءات جهات التهديد المحددة (TTPs).

التكامل والأتمتة عبر MSFconsole وواجهة برمجة التطبيقات REST

يوفر MSFconsole التفاعلي واجهة سطر أوامر قوية للتحكم في الإطار، بينما تتيح واجهة برمجة التطبيقات REST التكامل مع أدوات الأمن الأخرى ونصوص الأتمتة. هذا يسمح لمختبري الاختراق بتضمين قدرات Metasploit في منصات تنسيق الأمن الأكبر، أو أدوات إعداد التقارير المخصصة، أو خطوط اختبار الأمن المستمرة. يمكن لنصوص الأتمتة ربط الثغرات، والتعامل مع توليد الحِملات، وإدارة الجلسات، مما يجعل الهجمات متعددة المراحل المعقدة قابلة للتكرار والتدقيق.

أدوات التهرب ومكافحة الطب الشرعي الرقمي

تتطلب الدفاعات الحديثة تقنيات تهرب متطورة. يتضمن Metasploit مشفرات وموارِدَ لمساعدة في تجاوز مضادات الفيروسات القائمة على التوقيع وأنظمة كشف التسلل. حِملة Meterpreter الخاصة به هي غلاف قابل للتوسع ديناميكيًا ويقيم في الذاكرة مصمم لتجنب الكتابة على القرص، مما يجعل الكشف بواسطة منتجات الأمن التقليدية القائمة على المضيف أكثر صعوبة. هذه الميزات حاسمة لاختبار فعالية حلول كشف الاستجابة لنقاط النهاية (EDR).

من يجب أن يستخدم إطار عمل Metasploit؟

تم تصميم Metasploit لمتخصصي الأمن السيبراني المشاركين في الأمن الهجومي. المستخدمون الأساسيون يشملون: مختبرو الاختراق وفرق الهجوم الحمراء الذين ينفذون هجمات محاكاة مصرح بها لتقييم أمن المنظمات. المدافعون من الفرق الزرقاء ومحللو مركز عمليات الأمن (SOC) يستخدمونه لفهم منهجيات الهجوم والتحقق من ضوابطهم الدفاعية وقدرات المراقبة. باحثو الثغرات ومطورو الاستغلال يستفيدون من قاعدة الكود المعيارية الخاصة به لإنشاء نماذج أولية واختبار الثغرات الجديدة. أخيرًا، هو أداة تعليمية أساسية لطلاب الأمن السيبراني والمحترفين الساعين للحصول على شهادات مثل OSCP، حيث يوفر خبرة عملية بتقنيات الاستغلال الواقعية في بيئة قانونية ومحكمة.

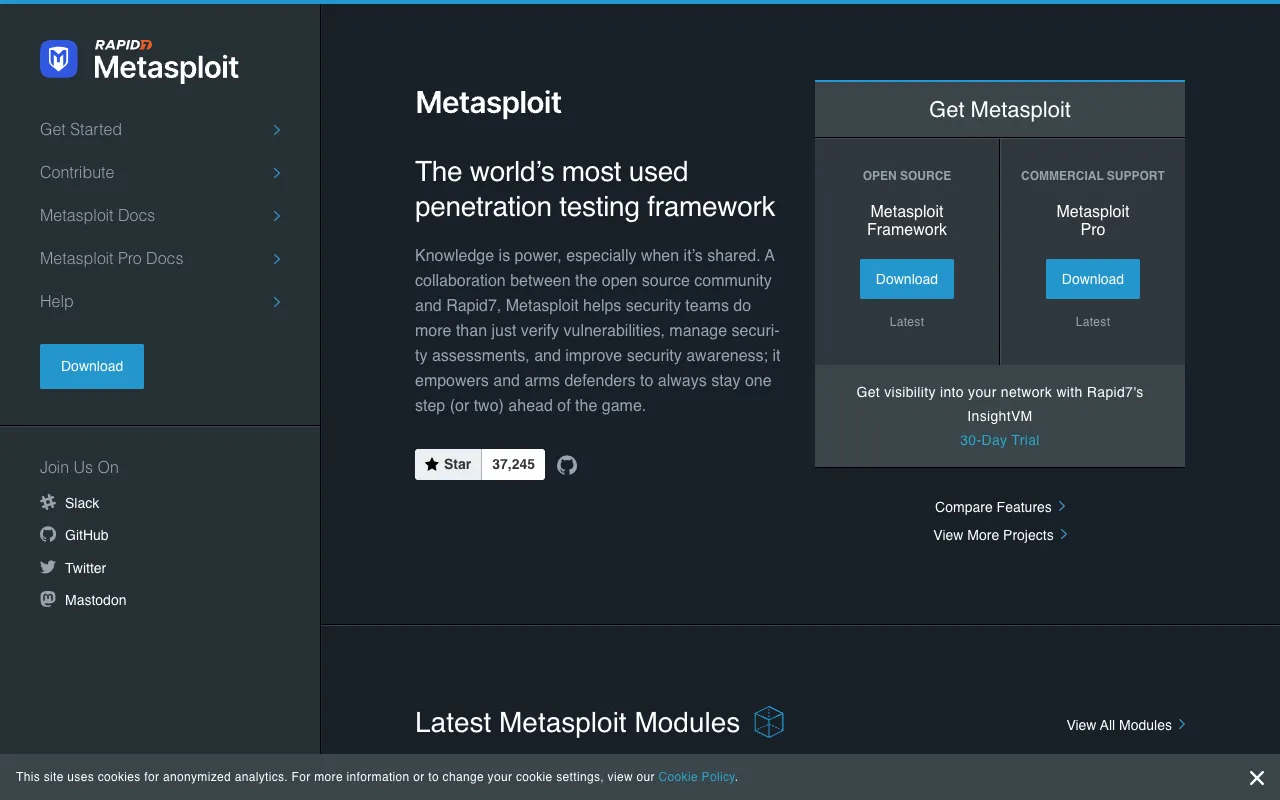

تسعير Metasploit والطبقة المجانية

نواة إطار عمل Metasploit مجانية تمامًا ومفتوحة المصدر، مرخصة بموجب ترخيص BSD ثلاثي البنود. تتضمن هذه الطبقة المجانية إطار عمل سطر الأوامر الكامل مع قاعدة بيانات الثغرات، والحِملات، والوحدات المساعدة - أكثر من كافٍ لمعظم أغراض اختبار الاختراق والتعليم. بالنسبة لفرق المؤسسات التي تتطلب ميزات متقدمة، تقدم Rapid7 منتج Metasploit Pro التجاري، الذي يتضمن واجهة مستخدم رسومية (GUI)، وسير عمل مؤتمت، واختبار تطبيقات الويب، وميزات تعاون، وإعداد تقارير متكامل. يُرخص Pro سنويًا بناءً على عدد المستخدمين. تضمن الطبيعة مفتوحة المصدر لنواة الإramework بقاءه في متناول جميع متخصصي الأمن، مما يعزز مجتمعًا قويًا وتطويرًا مستمرًا.

حالات الاستخدام الشائعة

- محاكاة الهجمات الإلكترونية الواقعية لتمارين الفرق الحمراء وتقييم الموقف الأمني

- تطوير واختبار ثغرات مخصصة للثغرات البرمجية المكتشفة حديثًا (CVE)

- التحقق من فعالية أنظمة كشف التسلل (IDS) وبرامج مكافحة الفيروسات

- إجراء اختبارات اختراق مصرح بها ضد تطبيقات الويب والشبكات ونقاط النهاية

- تدريب فرق الأمن السيبراني على منهجيات الهجوم وإجراءات الاستجابة للحوادث

الفوائد الرئيسية

- يعجل دورة حياة اختبار الاختراق من خلال توفير ثغرات وحِملات مبنية مسبقًا وموثوقة

- يعزز مهارات فريق الأمن من خلال الخبرة العملية المباشرة مع أدوات الهجوم

- يحسن أمن المؤسسة من خلال تحديد وإظهار نقاط الضعف الحرجة بشكل استباقي

- يقلل من مخاطر الامتثال والتدقيق من خلال تقديم أدلة على اختبارات أمنية شاملة

- يعزز فهمًا أعمق لسلوك المهاجم، مما يؤدي إلى استراتيجيات دفاعية أكثر فعالية

الإيجابيات والسلبيات

الإيجابيات

- أداة قياسية في الصناعة مع أكبر قاعدة بيانات ثغرات عامة وأكثرها حداثة

- نواة إطار عمل مجانية تمامًا ومفتوحة المصدر مع دعم مجتمعي قوي

- معيارية وقابلة للتوسع للغاية، مما يسمح بتطوير أدوات ووحدات مخصصة

- أساسية للتقدم الوظيفي في الأمن الهجومي (مثل شهادة OSCP)

- يسهل الاختبار القابل للتكرار وإعداد التقارير التفصيلية لعمليات التدقيق الأمني

السلبيات

- منحنى تعليمي حاد يتطلب استثمار وقت كبير للإتقان الفعال

- قد تسبب قدراته القوية عدم استقرار النظام أو ضرر إذا استخدمت دون إذن مناسب وحذر

- تفتقر النسخة مفتوحة المصدر إلى سير العمل المؤتمت وإعداد التقارير الخاص بالإصدار التجاري Pro

- يتطلب فهماً راسخاً للشبكات والأنظمة والثغرات لاستخدامه بشكل فعال

الأسئلة المتداولة

هل Metasploit مجاني للاستخدام؟

نعم، نواة إطار عمل Metasploit مجانية تمامًا ومفتوحة المصدر. يمكنك تنزيلها واستخدامها لاختبار الاختراق، وأبحاث الثغرات، والتعليم دون أي تكلفة. النسخة التجارية، Metasploit Pro، متاحة بميزات مؤسسية إضافية مثل واجهة مستخدم رسومية وإعداد تقارير مؤتمت، لكن النسخة المجانية تعمل بكامل طاقتها لمعظم الأغراض المهنية والتعليمية.

هل Metasploit قانوني؟

Metasploit هو أداة أمنية قانونية عند استخدامها بشكل أخلاقي وبإذن مناسب. استخدامه لاختبار الأنظمة التي تملكها، أو الأنظمة التي لديك إذن كتابي صريح لاختبارها، أو في بيئات معملية معزولة للتعليم، قانوني تمامًا. استخدام Metasploit لمهاجمة أنظمة دون إذن غير قانوني ويشكل احتيالًا إلكترونيًا. تأكد دائمًا من أن لديك إذنًا واضحًا وموثقًا قبل اختبار أي نظام لا تملكه.

ما الفرق بين Metasploit Framework و Metasploit Pro؟

Metasploit Framework هو الأداة المجانية مفتوحة المصدر لسطر الأوامر التي يستخدمها معظم متخصصي الأمن. Metasploit Pro هو الإصدار التجاري من Rapid7، والذي يضيف واجهة مستخدم رسومية (GUI)، وميزات أتمتة متقدمة مثل سير عمل اختبار الاختراق المؤتمت، ومسح تطبيقات الويب المتكامل، وأدوات تعاون الفريق، وقدرات إعداد تقارير احترافية. يوفر Framework محرك الاستغلال الأساسي، بينما يضيف Pro ميزات الإنتاجية والإدارة لفرق المؤسسات.

هل Metasploit جيد للمبتدئين في الأمن السيبراني؟

Metasploit هو أداة تعليمية ممتازة للمبتدئين الذين لديهم فهم أساسي للشبكات وأنظمة التشغيل والمفاهيم الأمنية الأساسية. يوفر خبرة عملية ملموسة مع الثغرات ونقاط الضعف. ومع ذلك، لديه منحنى تعليمي كبير. يجب على المبتدئين البدء في بيئات معملية محكمة ومعزولة (مثل الأجهزة الافتراضية)، واتباع برامج تعليمية أو دورات منظمة، وعدم استخدامه مطلقًا على أنظمة غير مصرح بها. إنها طريقة قوية لسد الفجوة بين المعرفة النظرية ومهارات الأمن الهجومي العملية.

الخلاصة

لمتخصصي الأمن السيبراني الملتزمين بإتقان الأمن الهجومي، Metasploit ليس مجرد أداة - بل هو منصة أساسية. قاعدة بيانات الثغرات التي لا تضاهى، والمعمارية المعيارية، وقدرات ما بعد الاستغلال القوية تجعله الخيار الحاسم لاختبار الاختراق، والتحقق من الثغرات، والبحث الأمني. بينما يتطلب احترامًا والتزامًا بالتعلم، فإن المهارات المطورة باستخدام Metasploit تترجم مباشرة إلى فهم أعمق وأكثر عملية للتهديدات الإلكترونية. سواء كنت تجري اختبار اختراق مصرح به، أو تبحث في CVE جديد، أو تبني مهارات فريقك الأحمر، فإن إطار عمل Metasploit المجاني والمفتوح المصدر يوفر القدرات المجربة والمهنية اللازمة للتفوق. يبقى حجر الزاوية لأي شخص جاد في فهم والدفاع ضد الهجمات الإلكترونية الحديثة.