Radare2 – Il Framework Essenziale e Gratuito di Reverse Engineering per la Cybersecurity

Radare2 (r2) è il principale framework open-source di reverse engineering e analisi binaria di cui si fidano i professionisti della cybersecurity in tutto il mondo. A differenza dei costosi strumenti commerciali, Radare2 offre un toolkit completo, scriptabile e portatile da riga di comando per sezionare eseguibili, analizzare malware, eseguire il debug di processi e condurre indagini forensi. Il suo design modulare e la sua estensibilità lo rendono una risorsa indispensabile per penetration tester, ricercatori di malware e analisti della sicurezza che cercano una visibilità profonda del software a livello binario.

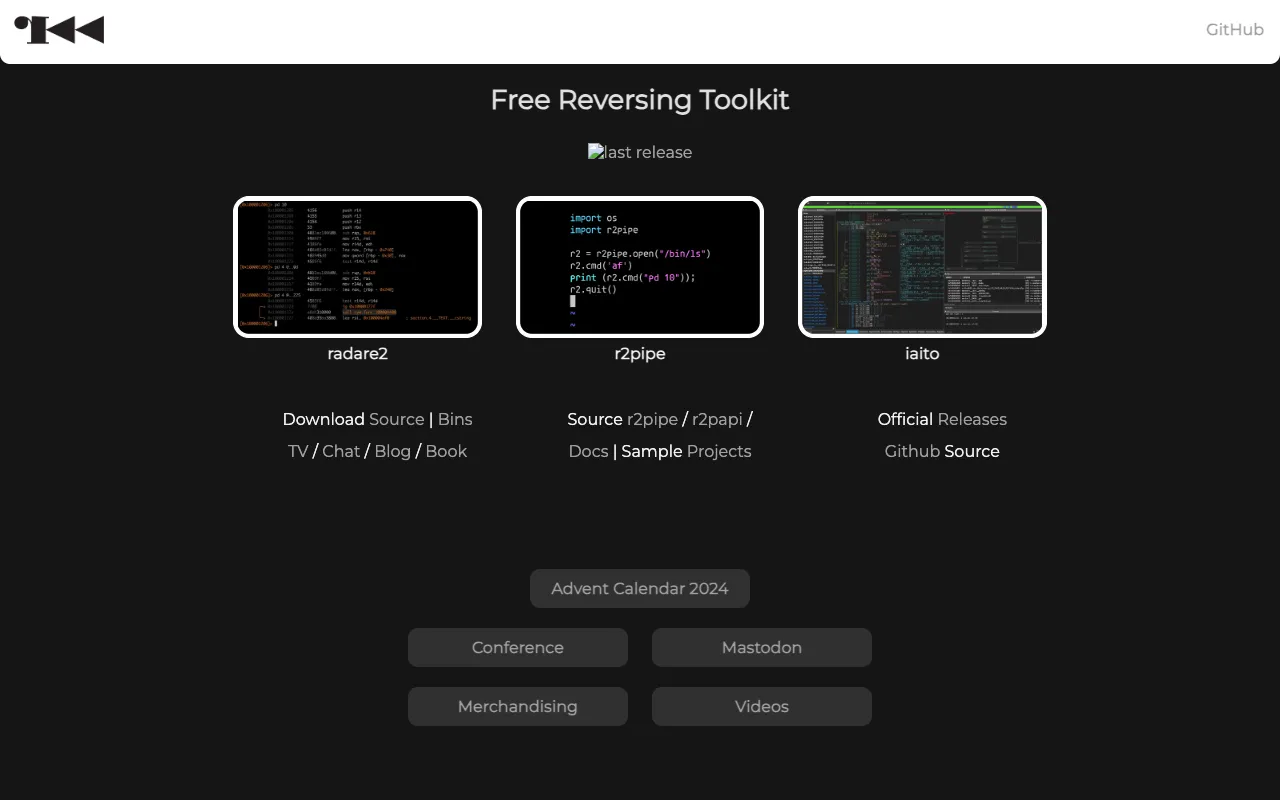

Cos'è Radare2?

Radare2 è un framework completo, gratuito e open-source di reverse engineering. Funziona come una suite di utility da riga di comando che lavorano insieme per fornire capacità di disassemblaggio di binari, debug di processi in esecuzione, analisi di formati di file, modifica del codice ed esecuzione di data carving forense. Costruito secondo la 'filosofia Unix' di strumenti piccoli e componibili, offre una flessibilità e una potenza senza pari direttamente dal tuo terminale, rendendolo un pilastro negli strumenti dei ricercatori di sicurezza avanzati e dei soccorritori di incidenti.

Caratteristiche Principali di Radare2

Disassembler e Debugger Avanzati

Radare2 include un robusto disassembler che supporta una vasta gamma di architetture (x86/x64, ARM, MIPS, ecc.) e un debugger completo per Linux, Windows, macOS e Android. Puoi analizzare binari staticamente o collegarti a processi live per analisi dinamiche, impostando punti di interruzione, ispezionando la memoria e tracciando il flusso di esecuzione.

Automazione Scriptabile ed Estensibilità

Automatizza complesse operazioni di reverse engineering utilizzando il linguaggio di scripting proprio di r2 (r2pipe) o tramite binding in Python, JavaScript, Go e altro. Ciò consente analisi in batch, creazione di strumenti personalizzati e integrazione in flussi di lavoro di sicurezza più ampi e pipeline CI/CD per la ricerca di vulnerabilità.

Capacità di Analisi Forense e Binaria

Oltre al disassemblaggio, Radare2 eccelle nella forensics binaria. Può analizzare formati di file, estrarre dati incorporati, identificare costanti crittografiche, visualizzare grafi del flusso di controllo ed eseguire analisi di entropia, tutte operazioni cruciali per l'analisi del malware e la scoperta di vulnerabilità.

Flusso di Lavoro Unificato per Multipli Compiti

Radare2 consolida numerose operazioni di reverse engineering in un unico framework. Passa in modo fluido tra modifica esadecimale, disassemblaggio, debug e scripting senza lasciare l'ambiente r2, creando un flusso di lavoro di analisi altamente efficiente e coerente.

A Chi è Destinato Radare2?

Radare2 è progettato per professionisti tecnici della cybersecurity che richiedono capacità di analisi profonde e a basso livello. I suoi utenti principali includono Analisti di Malware che sezionano minacce persistenti avanzate (APT), Ricercatori di Vulnerabilità in cerca di exploit 0-day, Soccorritori di Incidenti che eseguono analisi forensi su sistemi compromessi, Red Teamer che scrivono exploit personalizzati e Ingegneri della Sicurezza che costruiscono pipeline di analisi automatizzate. Sebbene abbia una curva di apprendimento, è lo strumento preferito dagli esperti che necessitano della massima potenza e controllo senza costi di licenza.

Prezzo di Radare2 e Piano Gratuito

Radare2 è un software completamente gratuito e open-source rilasciato sotto licenza GNU LGPL. Non esiste un piano a pagamento, un abbonamento o una versione enterprise: tutte le funzionalità sono disponibili per tutti a costo zero. Questo impegno per l'accessibilità rende disponibili strumenti di reverse engineering di livello professionale a ricercatori individuali, istituzioni accademiche e organizzazioni di tutte le dimensioni, favorendo una forte comunità globale di contributori e utenti.

Casi d'uso comuni

- Analisi e reverse engineering di campioni di malware sofisticati per threat intelligence

- Condurre ricerche di vulnerabilità e sviluppo di exploit su software proprietario

- Eseguire analisi forensi su binari sospetti durante una risposta a incidenti di sicurezza

- Automatizzare l'estrazione di Indicatori di Compromissione (IOC) da famiglie di malware

Vantaggi principali

- Ottieni un controllo completo e indipendente dai fornitori sul processo di analisi binaria, senza restrizioni di licenza.

- Automatizza attività di analisi ripetitive per scalare gli sforzi di scoperta di vulnerabilità e ricerca sul malware.

- Accedi a un potente toolkit portatile che funziona ovunque, ideale per forensics sul campo e analisi di sistemi embedded.

- Sfrutta uno sviluppo guidato dalla comunità per aggiornamenti continui e supporto per nuove architetture e formati di file.

Pro e contro

Pro

- Completamente gratuito e open-source, senza limitazioni di funzionalità.

- Estremamente potente e scriptabile, abilitando analisi automatizzate complesse.

- Supporta un'ampia gamma di architetture CPU, piattaforme OS e formati di file.

- Comunità attiva e sviluppo continuo da parte di esperti di sicurezza.

Contro

- Curva di apprendimento ripida con un'interfaccia a riga di comando che può intimidire i principianti.

- La documentazione può essere densa e presuppone un alto livello di conoscenza preesistente.

- Manca dell'interfaccia utente grafica (GUI) raffinata di alcune alternative commerciali.

Domande frequenti

Radare2 è gratuito?

Sì, Radare2 è software 100% gratuito e open-source. Non ci sono costi, licenze o piani a pagamento. Tutte le funzionalità, inclusi disassemblaggio, debug e scripting, sono disponibili completamente gratis.

Radare2 è buono per l'analisi del malware?

Assolutamente sì. Radare2 è uno degli strumenti più potenti disponibili per l'analisi del malware. Le sue capacità di disassemblaggio statico, debug dinamico, scripting per automazione e analisi forense lo rendono ideale per sezionare malware complessi, comprenderne il comportamento ed estrarre indicatori chiave per la caccia alle minacce.

Come si confronta Radare2 con IDA Pro o Ghidra?

Radare2 è una potente alternativa gratuita a IDA Pro. Mentre IDA può avere una GUI più matura, Radare2 offre una potenza di analisi profonda paragonabile dalla riga di comando, una flessibilità di scripting superiore ed è completamente gratuito. Rispetto a Ghidra (anch'esso gratuito), Radare2 è più leggero, scriptabile tramite più linguaggi e offre un flusso di lavoro unificato per analisi sia statiche che dinamiche all'interno di un unico strumento.

Qual è il modo migliore per imparare Radare2 per la cybersecurity?

L'approccio migliore è iniziare con l'ufficiale 'r2book' ed esercizi pratici sui crackmes. Inizia con comandi di base per l'analisi di file e il disassemblaggio, poi progredisci nello scripting di compiti semplici. Impegnarsi con la comunità attiva su GitHub e forum dedicati è prezioso per superare le sfide e imparare tecniche avanzate utilizzate nella ricerca di sicurezza del mondo reale.

Conclusione

Per i professionisti della cybersecurity che richiedono potenza, flessibilità e controllo senza compromessi nel loro lavoro di reverse engineering, Radare2 si erge come un framework essenziale e rispettato nell'industria. La sua natura completamente gratuita e open-source rimuove tutte le barriere finanziarie all'ingresso, mentre il suo ampio set di funzionalità e la scriptabilità rivaleggiano anche con gli strumenti commerciali più costosi. Sebbene padroneggiare la sua interfaccia a riga di comando richieda dedizione, il risultato è un ambiente di analisi profondamente personalizzabile in grado di affrontare i target di malware, firmware e software più sofisticati. Per la seria ricerca di vulnerabilità, l'analisi del malware e la forensics binaria, Radare2 non è solo uno strumento: è una piattaforma fondamentale per il lavoro di sicurezza avanzato.