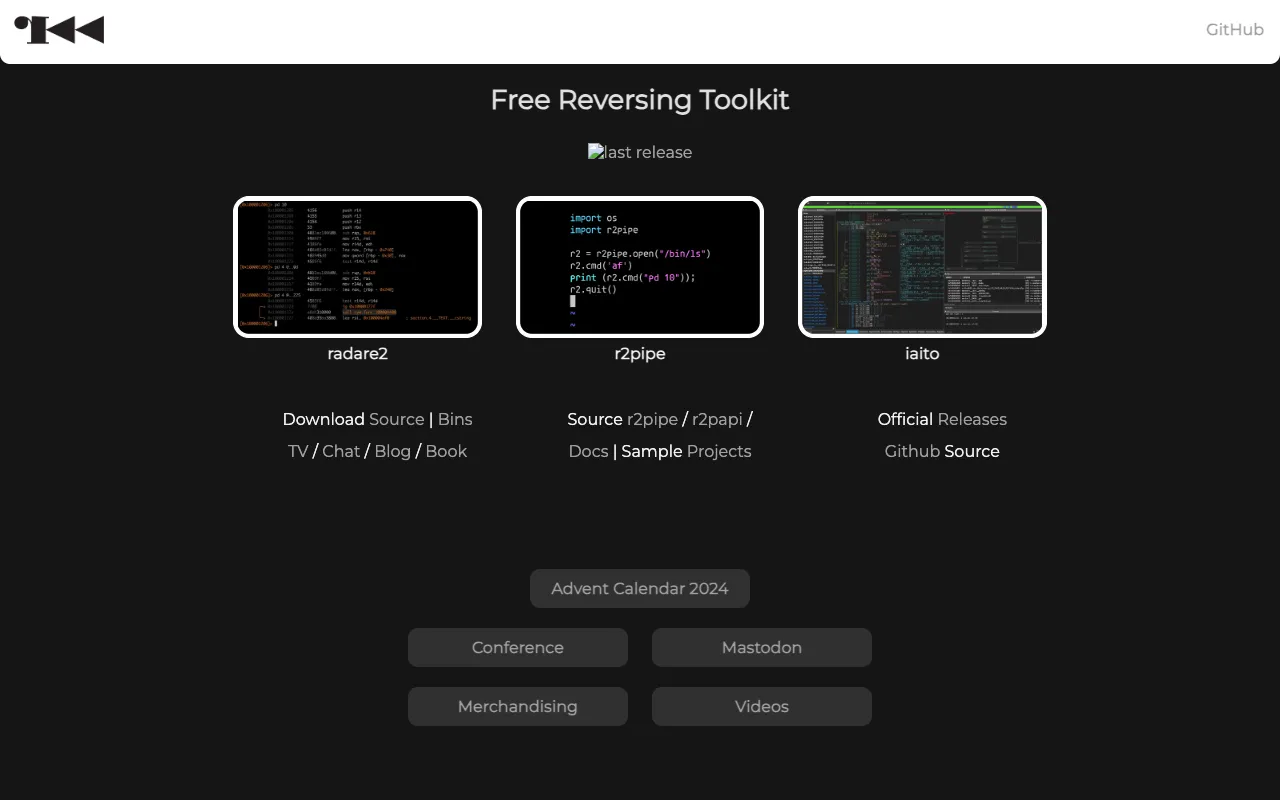

Radare2 – 网络安全领域必不可少的免费逆向工程框架

Radare2(r2)是全球网络安全专业人士信赖的首屈一指的开源逆向工程和二进制分析框架。与昂贵的商业工具不同,Radare2 提供了一个完整、可编写脚本且可移植的命令行工具包,用于剖析可执行文件、分析恶意软件、调试进程和执行取证调查。其模块化设计和可扩展性使其成为渗透测试人员、恶意软件研究人员和安全分析师在二进制层面深入了解软件的不可或缺的资产。

什么是 Radare2?

Radare2 是一个全面、免费、开源的逆向工程框架。它作为一套命令行工具协同工作,提供反汇编二进制文件、调试运行中的进程、分析文件格式、修补代码以及执行取证数据提取的能力。它遵循'Unix 哲学',由小型、可组合的工具构建而成,直接在终端中提供了无与伦比的灵活性和强大功能,使其成为高级安全研究人员和事件响应人员工具包中的常备工具。

Radare2 的主要特性

高级反汇编器和调试器

Radare2 拥有一个强大的反汇编器,支持大量架构(x86/x64、ARM、MIPS 等),以及一个功能齐全的调试器,适用于 Linux、Windows、macOS 和 Android。您可以静态分析二进制文件,或附加到实时进程进行动态分析,设置断点、检查内存和跟踪执行流程。

可编写脚本的自动化与可扩展性

使用 r2 自有的脚本语言(r2pipe)或通过 Python、JavaScript、Go 等语言的绑定,自动化复杂的逆向工程任务。这允许进行批量分析、创建自定义工具,并集成到更大的安全工作流程和用于漏洞研究的 CI/CD 管道中。

取证和二进制分析能力

除了反汇编,Radare2 在二进制取证方面表现出色。它可以分析文件格式、提取嵌入式数据、识别加密常量、可视化控制流图并执行熵分析——所有这些对于恶意软件分析和漏洞发现都至关重要。

面向多种任务的统一工作流程

Radare2 将众多逆向工程任务整合到一个框架中。可以在十六进制编辑、反汇编、调试和脚本编写之间无缝切换,而无需离开 r2 环境,从而创建出高效且连贯的分析工作流程。

谁应该使用 Radare2?

Radare2 专为需要深度、低级分析能力的网络安全技术专业人士设计。其主要用户包括:剖析高级持续性威胁(APT)的恶意软件分析师、寻找 0-day 漏洞的漏洞研究人员、对被入侵系统进行取证分析的事件响应人员、编写自定义漏洞利用程序的红队人员,以及构建自动化分析管道安全工程师。虽然它有一定的学习曲线,但对于那些需要最大功效和控制力而又无需许可费用的专家来说,它是首选工具。

Radare2 定价与免费方案

Radare2 是完全免费的开源软件,采用 GNU LGPL 许可证发布。没有付费套餐、订阅或企业版——所有功能都免费向所有人开放。这种对可访问性的承诺使得专业级的逆向工程工具可供个人研究人员、学术机构和各种规模的组织使用,并培养了一个强大的全球贡献者和用户社区。

常见用例

- 分析并逆向工程复杂的恶意软件样本以获取威胁情报

- 对专有软件进行漏洞研究和漏洞利用开发

- 在安全事件响应期间对可疑二进制文件进行取证分析

- 从恶意软件家族中自动化提取入侵指标(IOC)

主要好处

- 获得对二进制分析过程的完全、独立于供应商的控制,没有许可限制。

- 自动化重复的分析任务,以扩展漏洞发现和恶意软件研究工作。

- 访问一个功能强大、可移植的工具包,可在任何地方运行,非常适合现场取证和嵌入式系统分析。

- 利用社区驱动的开发,持续更新并支持新架构和文件格式。

优点和缺点

优点

- 完全免费开源,无功能限制。

- 功能极其强大且可编写脚本,支持复杂的自动化分析。

- 支持广泛的 CPU 架构、操作系统平台和文件格式。

- 拥有活跃的社区和安全专家的持续开发。

缺点

- 学习曲线陡峭,命令行界面可能让初学者望而生畏。

- 文档可能比较密集,并假设用户已具备较高水平的知识。

- 缺乏某些商业替代品那样精美的图形用户界面(GUI)。

常见问题

Radare2 是免费使用的吗?

是的,Radare2 是 100% 免费的开源软件。没有任何费用、许可证或付费套餐。所有功能,包括反汇编、调试和脚本编写,都完全免费提供。

Radare2 适合做恶意软件分析吗?

绝对适合。Radare2 是用于恶意软件分析的最强大工具之一。其静态反汇编、动态调试、自动化脚本编写和取证分析能力,使其成为剖析复杂恶意软件、理解其行为以及提取用于威胁狩猎的关键指标的理想工具。

Radare2 与 IDA Pro 或 Ghidra 相比如何?

Radare2 是 IDA Pro 的强大免费替代品。虽然 IDA 可能拥有更成熟的 GUI,但 Radare2 通过命令行提供了可比的深度分析能力、更优越的脚本编写灵活性,并且完全免费。与同样免费的 Ghidra 相比,Radare2 更轻量级,支持通过多种语言编写脚本,并在单一工具内为静态和动态分析提供了统一的工作流程。

学习 Radare2 用于网络安全的最佳方式是什么?

最佳方法是结合官方 'r2book' 和在 crackmes 上进行实践练习。从文件分析和反汇编的基本命令开始,然后逐步编写简单任务的脚本。在 GitHub 和专用论坛上与活跃社区互动,对于克服挑战和学习实际安全研究中使用的先进技术非常有价值。

结论

对于在逆向工程工作中要求极致功效、灵活性和控制力的网络安全专业人士而言,Radare2 是一个必不可少且受业界尊重的框架。其完全免费和开源的特性消除了所有的财务入门门槛,而其广泛的功能集和脚本编写能力甚至可以媲美最昂贵的商业工具。虽然掌握其命令行界面需要投入精力,但回报是一个深度可定制的分析环境,能够应对最复杂的恶意软件、固件和软件目标。对于严肃的漏洞研究、恶意软件分析和二进制取证,Radare2 不仅仅是一个工具——它是高级安全工作的基础平台。