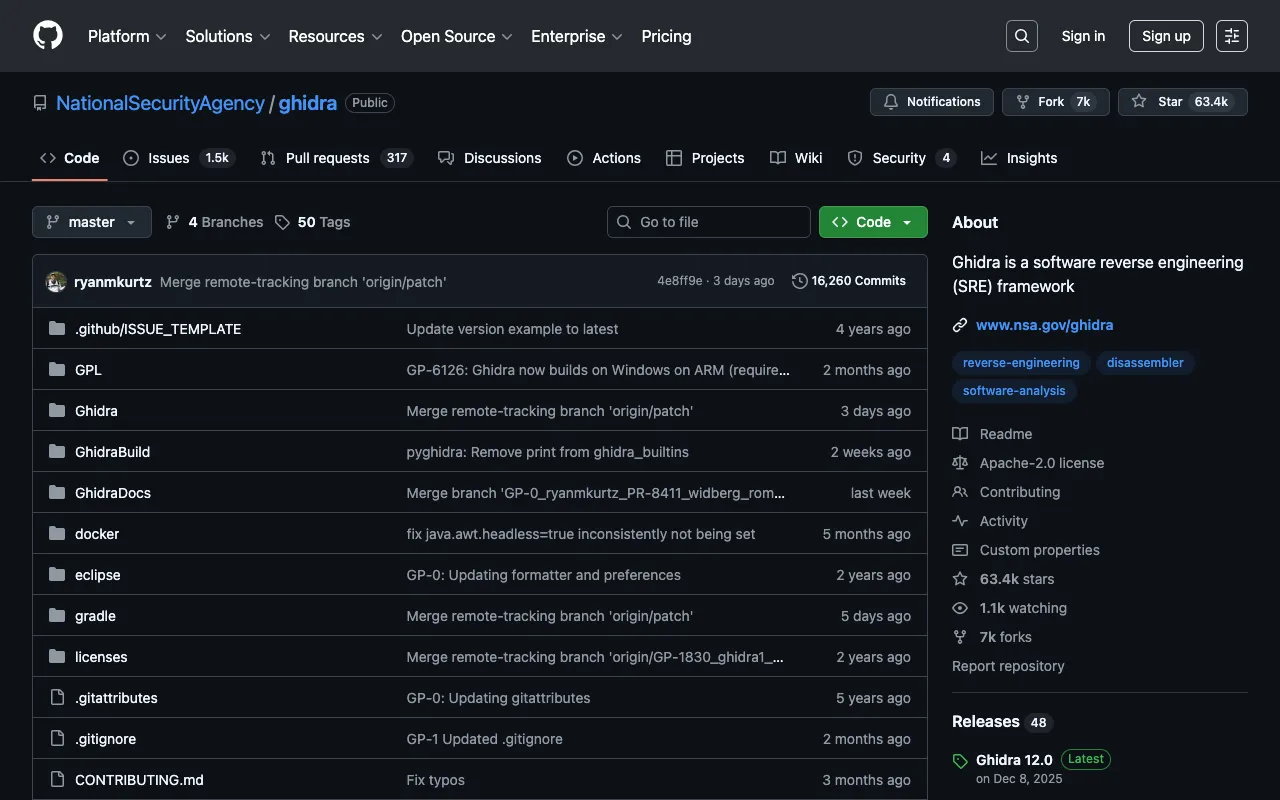

غيدرا – مجموعة وكالة الأمن القومي للهندسة العكسية لمتخصصي الأمن السيبراني

غيدرا هو إطار عمل احترافي ومفتوح المصدر للهندسة العكسية للبرمجيات (SRE) طورته في الأصل مديرية الأبحاث في وكالة الأمن القومي (NSA). تم إطلاقه للجمهور في عام 2019، وأصبح أداة لا غنى عنها لمحللي الأمن السيبراني، وباحثي البرمجيات الخبيثة، ومهندسي أمن البرمجيات. يمكّن غيدرا الخبراء من فك التجميع، وإعادة التجميع، وتحليل، وتصحيح الكود المُجمَّع من مجموعة واسعة من مجموعات تعليمات المعالج وتنسيقات الملفات القابلة للتنفيذ، مما يوفر رؤية عميقة لكيفية عمل البرمجيات - بما في ذلك الكود الخبيث - في صميمها.

ما هو غيدرا؟

غيدرا هو مجموعة كاملة للهندسة العكسية للبرمجيات مبنية للتحليل التفاعلي العميق للبرامج المُجمَّعة. على عكس أدوات فك التجميع الأساسية، يوفر غيدرا بيئة تعاونية غنية بالميزات حيث يمكن لباحثي الأمن تفكيك الملفات الثنائية، وفهم وظيفتها، وتحديد الثغرات الأمنية، وتحليل البرمجيات الخبيثة. تكمن قدرته الأساسية في تحويل كود الآلة - الأصفار والواحدات التي ينفذها المعالج - مرة أخرى إلى تمثيل يمكن للبشر قراءته، مكتملاً بأنواع البيانات المستنتجة، وتوقيعات الدوال، وتدفق التحكم. في الأصل كانت أداة داخلية لوكالة الأمن القومي، يمثل إطلاقها العام مساهمة كبيرة في مجتمع الأمن السيبراني العالمي، حيث تقدم إمكانيات تنافس البدائل التجارية باهظة الثمن.

الميزات الرئيسية لغيدرا

أداة إعادة التجميع القوية

الميزة الرئيسية لغيدرا هي أداة إعادة التجميع القوية، التي تحول كود التجميع مرة أخرى إلى كود شبهي يشبه لغة C يمكن قراءته وتجميعه. هذا يسرع التحليل بشكل كبير من خلال تجريد تعليمات المعالج منخفضة المستوى، مما يسمح للباحثين بالتركيز على المنطق والخوارزميات والثغرات الأمنية المحتملة بدلاً من رموز العمليات الخام.

الدعم عبر المنصات ومتعدد المعماريات

حلل الملفات الثنائية لمعالجات x86 و ARM و MIPS و PowerPC وعشرات المعماريات الأخرى. يدعم غيدرا مجموعة كبيرة من تنسيقات الملفات القابلة للتنفيذ (PE، ELF، Mach-O) وأنظمة التشغيل، مما يجعله أداة عالمية لتحليل البرمجيات الخبيثة أو البرمجيات من أي مصدر.

البرمجة النصية والقابلية للتوسع

أتمتة مهام التحليل المتكررة أو أنشئ أدوات مخصصة باستخدام واجهة برمجة تطبيقات غيدرا الواسعة. يدعم البرمجة النصية بلغة جافا وبايثون، مما يسمح للفرق بتطوير ومشاركة الإضافات وأدوات التحليل والنصوص البرمجية لتخصيص البيئة لسير عمل بحثية معينة أو مشاهدات التهديدات.

الهندسة العكسية التعاونية

يمكن لعدة محللين العمل على نفس مشروع الهندسة العكسية في وقت واحد. تسهّل ميزات تتبع الإصدارات ومشاركة المشاريع المدمجة في غيدرا العمل الجماعي على تحليل البرمجيات الخبيثة المعقدة أو أبحاث الثغرات، مما يمكّن من مشاركة المعرفة والتحقيق المتوازي.

الرسم البياني والتصور

انشئ تلقائيًا رسومًا بيانية لتدفق التحكم، ورسومًا بيانية للمكالمات، ومراجع البيانات. يعد تصور العلاقات بين الدوال وكتل الكود أمرًا بالغ الأهمية لفهم منطق البرنامج وتحديد مسارات الكود المعقدة التي تُستخدم غالبًا في البرمجيات الخبيثة المُموّهة.

من يجب أن يستخدم غيدرا؟

غيدرا مصمم لممارسي الأمن السيبراني المحترفين. المستخدمون الأساسيون يشملون محللي البرمجيات الخبيثة الذين يشَرّحون برامج الفدية وأحصنة طروادة والاستغلالات؛ وباحثي الثغرات الذين يبحثون عن علل في البرامج والأجهزة الثابتة؛ ومهندسي الأمن الذين يقومون بتقييمات أمن المنتجات أو يحللون برامج الجهات الخارجية؛ وخبراء الطباعة الرقمية الذين يفحصون الملفات الثنائية المشبوهة أثناء الاستجابة للحوادث. إنها أيضًا أداة تعليمية ممتازة للطلاب والمتخصصين في الأمن الطموحين الذين يتطلعون إلى إتقان فن الهندسة العكسية في بيئة قوية وخالية من التكلفة.

تسعير غيدرا والنسخة المجانية

غيدرا برمجيات مجانية تمامًا ومفتوحة المصدر تم إصدارها بموجب ترخيص Apache 2.0. لا توجد طبقة مدفوعة، أو اشتراك، أو نسخة مؤسسية. مجموعة الميزات بأكملها - بما في ذلك أداة إعادة التجميع، والميزات التعاونية، ومحرك البرمجة النصية - متاحة مجانًا. هذا يجعله أداة قوية ومتاحة بشكل استثنائي للأفراد والمؤسسات الأكاديمية والمنظمات غير الربحية والشركات على حد سواء. يتم إدارة التطوير كمشروع مفتوح المصدر، مع مساهمات من وكالة الأمن القومي ومجتمع الأمن الأوسع.

حالات الاستخدام الشائعة

- تحليل الملفات الثنائية المشبوهة لبرامج الفدية لفهم روتينات التشفير وتحديد مفاتيح الإيقاف

- الهندسة العكسية للأجهزة الثابتة لأجهزة إنترنت الأشياء لاكتشاف بيانات الاعتماد الثابتة أو الثغرات الأمنية

- إعادة تجميع البرمجيات القديمة بدون كود مصدري لتسهيل عمليات التدقيق الأمني أو التشغيل البيني

- دراسة حمولات الاستغلال وكود القشرة لتحسين تواقيع أنظمة كشف التسلل (IDS)

الفوائد الرئيسية

- احصل على رؤى عملية عميقة حول كيفية عمل البرمجيات الخبيثة، مما يتيح استراتيجيات أفضل للكشف عن التهديدات والتخفيف منها.

- أجرِ تقييمات أمنية شاملة للبرمجيات دون الاعتماد على أدوات الهندسة العكسية التجارية باهظة الثمن.

- أنشئ معرفة مؤسسية من خلال المشاريع التعاونية والنصوص البرمجية للتحليل القابلة لإعادة الاستخدام، مما يحسن كفاءة الفريق بمرور الوقت.

الإيجابيات والسلبيات

الإيجابيات

- مجاني تمامًا ومفتوح المصدر دون قيود على الميزات

- تنتج أداة إعادة التجميع الصناعية كودًا شبهيًا عالي القراءة

- دعم واسع النطاق لمعماريات المعالج وتنسيقات الملفات

- هندسة برمجة نصية وإضافات قوية للأتمتة

- يسهل التحليل التعاوني القائم على الفريق

السلبيات

- لديه منحنى تعلم أكثر حدة مقارنة بأدوات فك التجميع الأبسط، مما يتطلب استثمارًا في الوقت

- قد تبدو واجهة المستخدم أقل تلميعًا من بعض البدائل التجارية

- كونه تطبيق جافا، يمكن أن يكون كثيف الاستهلاك للذاكرة عند تحليل الملفات الثنائية الكبيرة جدًا

الأسئلة المتداولة

هل غيدرا مجاني للاستخدام؟

نعم، غيدرا برمجيات مجانية 100% ومفتوحة المصدر. تم إصداره للجمهور من قبل وكالة الأمن القومي ومرخص بموجب ترخيص Apache 2.0. لا توجد تكاليف خفية، أو ترقيات مدفوعة، أو إصدارات محدودة الميزات.

هل غيدرا جيد لتحليل البرمجيات الخبيثة؟

بالتأكيد. غيدرا هو أحد الأدوات الرائدة لتحليل البرمجيات الخبيثة. تسمح أداة إعادة التجميع القوية، وإمكانيات الرسم البياني، والبرمجة النصية للمحللين بتشريح البرمجيات الخبيثة المتطورة بفعالية، وفهم سلوكها، واستخراج مؤشرات الاختراق. تؤكد أصوله داخل وكالة الأمن القومي على ملاءمته لأبحاث الأمن عالية المخاطر.

كيف يقارن غيدرا بـ IDA Pro؟

يُعتبر غيدرا على نطاق واسع البديل المجاني الأكثر قدرة للأداة التجارية IDA Pro. بينما تمتلك IDA Pro تاريخًا أطول وبعض الميزات المتقدمة، فإن أداة إعادة التجميع في غيدرا تنافسية للغاية، وميزاتها التعاونية وتكلفتها الصفرية تجعلها خيارًا استثنائيًا للعديد من فرق الأمن والباحثين الأفراد.

ما المهارات التي أحتاجها لبدء استخدام غيدرا؟

أساس متين في البرمجة (خاصة C/C++) وفهم لمعمارية الكمبيوتر (لغة التجميع، الذاكرة، سجلات المعالج) أمران أساسيان. الإلمام بمفاهيم أمن البرمجيات مفيد للغاية أيضًا. على الرغم من كونه قويًا، إلا أن غيدرا أداة احترافية تتطلب دراسة مخصصة لإتقانها.

الخلاصة

لمتخصصي الأمن السيبراني المنخرطين في الهندسة العكسية، أو تحليل البرمجيات الخبيثة، أو أبحاث الثغرات، فإن غيدرا ليس مجرد أداة - إنه مضاعف للقوة. من خلال توفير إمكانيات من مستوى وكالة الأمن القومي مجانًا، فقد ديمقراطي تحليل الملفات الثنائية العميق، مما يُمكّن فرق الأمن في جميع أنحاء العالم. يجعل مزيجه من أداة إعادة التجميع ذات المستوى العالمي، والقابلية للتوسع، والميزات التعاونية منه خيارًا من الدرجة الأولى لأي ممارس جاد. سواء كنت تستجيب لتهديد نشط، أو تدقق أمن البرمجيات، أو تبني مهاراتك في الهندسة العكسية، فإن غيدرا هو عنصر أساسي في مجموعة أدوات الأمن السيبراني الحديثة.