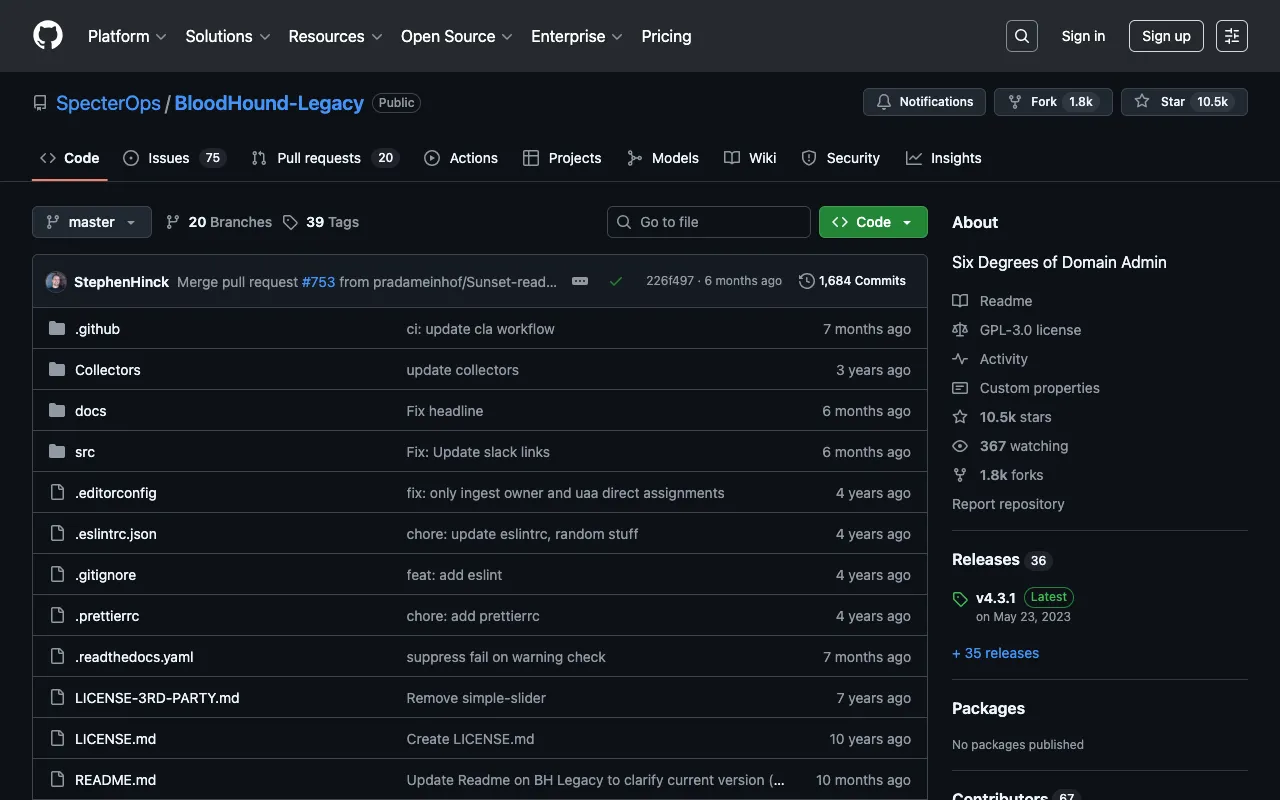

BloodHound – أداة رسم خرائط مسارات الهجوم النهائية لـ Active Directory

BloodHound هي أداة أمن سيبراني ثورية ومفتوحة المصدر تغير الطريقة التي يدافع بها المحترفون عن بيئات Active Directory. من خلال تطبيق نظرية المخططات على بيانات Active Directory، تكشف تلقائيًا عن العلاقات غير المقصودة المخفية ومسارات الهجوم التي تفوتها أدوات الأمن التقليدية. مصممة لاختبار الاختراق وفرق القرصنة الحمراء والزرقاء، يوفر BloodHound رؤية لا مثيل لها لأهم أسطح الهجوم في الشبكات المؤسسية، مما يساعدك على تحديد القضاء على الثغرات قبل أن يستغلها المهاجمون.

ما هو BloodHound؟

BloodHound هو تطبيق ويب قوي من صفحة واحدة يستقبل البيانات من بيئة Active Directory ويستخدم خوارزميات نظرية المخططات لرسم العلاقات المعقدة بين المستخدمين والمجموعات وأجهزة الكمبيوتر والأذونات. يقوم بتصور هذه العلاقات، مما يكشف كيف يمكن للمهاجم التحرك أفقيًا، وتصعيد الامتيازات، وفي النهاية اختراق حسابات مسؤول المجال من نقطة بداية تبدو منخفضة المستوى. على عكس أدوات التحليل الثابتة، يحسب BloodHound ويعرض ديناميكيًا أقصر وأخطر مسارات الهجوم، مما يوفر ذكاءً عمليًا لكل من اختبار الأمن الهجومي والدفاع الاستباقي.

الميزات الرئيسية لـ BloodHound

تحليل مسار الهجوم القائم على المخططات

يستخدم المحرك الأساسي لـ BloodHound نظرية المخططات لنمذجة Active Directory بالكامل كشبكة من العقد والحواف. وهذا يسمح له بتحديد العلاقات المعقدة والمتسلسلة - مثل العضوية في المجموعات المتداخلة، وحقوق المسؤول المحلي، وتعديلات قوائم التحكم في الوصول (ACLs) - التي تخلق مسارات قابلة للاستغلال لتصعيد الامتيازات والحركة الأفقية.

واجهة مرئية تفاعلية

تقدم واجهة المستخدم القائمة على الويب والبديهية طوبولوجيا Active Directory المعقدة كمخطط تفاعلي قابل للبحث. يمكنك التكبير والتصغير والنقر على أي مستخدم أو كمبيوتر أو مجموعة لرؤية جميع مسارات الهجوم المتصلة على الفور، مما يجعل من السهل فهم مخاطر الأمن والتواصل بشأنها.

استعلامات مسبقة الصنع ومخصصة

يأتي BloodHound بلغة استعلام قوية (Cypher) واستعلامات مسبقة الصنع للعثور بسرعة على الأهداف عالية القيمة، وأقصر المسارات إلى مسؤول المجال، والمستخدمين ذوي الصلاحيات المفرطة، ورؤى أمنية حرجة أخرى، مما يسرع كلًا من محاكاة الهجوم ومراجعة الدفاع.

جمع البيانات عبر SharpHound

SharpHound هو الأداة المرافقة وجامع البيانات الرسمي لـ BloodHound. مكتوب بلغة C#، يجمع بكفاءة بيانات Active Directory اللازمة (المستخدمين، المجموعات، الجلسات، قوائم التحكم في الوصول، إلخ.) بأقل بصمة على الشبكة ويصدرها للتحليل داخل واجهة BloodHound.

من يجب أن يستخدم BloodHound؟

BloodHound هو أداة أساسية لمحترفي الأمن السيبراني الذين يركزون على أمان الهوية و Active Directory. **يستخدمه مختبرو الاختراق وفرق القرصنة الحمراء** لتحديد واستغلال مسارات الهجوم بكفاءة خلال المهام، مما يثبت المخاطر الواقعية. **تستفيد منه فرق الدفاع الزرقاء، محللو الأمن، ومسؤولو الأنظمة** للدفاع الاستباقي، ومراجعة بيئات Active Directory الخاصة بهم للعثور على سوء التكوينات وإصلاحها قبل أن يتم تسليحها. **يستخدم مهندسو الأمن** رؤاه لتصميم هياكل Active Directory أكثر أمانًا وإنفاذ مبدأ الامتيازات الدنيا.

تسعير BloodHound والنسخة المجانية

BloodHound **مجاني تمامًا ومفتوح المصدر**، تم إصداره بموجب ترخيص GNU العام v3.0. لا توجد نسخة مدفوعة، أو إصدار مؤسسي، أو تكاليف خفية. يمكنك تنزيل واستخدام وتعديل الكود المصدري مباشرة من مستودعه الرسمي على GitHub. جعل هذا الالتزام بالوصول المفتوح BloodHound حجر الزاوية في مجتمع الأمن السيبراني، مما يمكّن المدافعين والمخترقين الأخلاقيين في جميع أنحاء العالم دون حواجز مالية.

حالات الاستخدام الشائعة

- اختبار اختراق Active Directory وتمارين فرق القرصنة الحمراء

- مراجعة الأمن الاستباقي وتقوية بيئات Active Directory

- تحديد ومعالجة حسابات Kerberoastable و AS-REP Roastable

- تصور وشرح مسارات هجوم Active Directory لتقارير الإدارة وكسب تأييد أصحاب المصلحة

الفوائد الرئيسية

- يقلل بشكل كبير الوقت اللازم لاكتشاف سوء تكوينات ومسارات هجوم Active Directory الحرجة.

- يوفر رؤية المدافع لسطح الهجوم، مما يتيح تحسين الوضع الأمني الاستباقي.

- يساعد في التحقق من فعالية ضوابط الأمن ومبدأ الامتيازات الدنيا.

الإيجابيات والسلبيات

الإيجابيات

- مجاني تمامًا ومفتوح المصدر مع مجتمع ضخم يدعمه.

- رؤية لا مثيل لها لمسارات هجوم Active Directory المعقدة والمتسلسلة التي تفوتها الأدوات الأخرى.

- قوي لكل من الأمن الهجومي (محاكاة الهجوم) والأمن الدفاعي (المراجعة).

- يتم تحديثه باستمرار بتقنيات هجوم وطرق جمع بيانات جديدة.

السلبيات

- يتطلب جمع بيانات أولية داخل البيئة المستهدفة، مما يحتاج إلى ترخيص مناسب.

- يمكن أن يصبح المخطط معقدًا للغاية في بيئات المؤسسات الكبيرة، مما يتطلب تحليلًا دقيقًا.

- يركز بشكل أساسي على Active Directory؛ وليس ماسح ضوئي عام للثغرات.

الأسئلة المتداولة

هل BloodHound مجاني للاستخدام؟

نعم، BloodHound مجاني بنسبة 100% ومفتوح المصدر. يمكنك تنزيله واستخدامه والمساهمة في تطويره على GitHub دون أي رسوم ترخيص، مما يجعله في متناول محترفي الأمن السيبراني والمنظمات من جميع الأحجام.

هل BloodHound جيد لأمان Active Directory؟

يُعتبر BloodHound أحد أفضل وأهم الأدوات لأمان Active Directory. نهجه القائم على المخططات فعال بشكل فريد في الكشف عن العلاقات المخفية ومسارات الهجوم التي هي السبب الجذري لمعظم اختراقات Active Directory الكبرى، مما يجعله لا غنى عنه لكل من اختبار وتأمين الشبكات المؤسسية.

ما الفرق بين BloodHound و SharpHound؟

BloodHound هو محرك التحليل والتصور - تطبيق الويب الذي تستخدمه لاستكشاف مسارات الهجوم. SharpHound هو جامع البيانات - العميل الذي تقوم بتشغيله على الأنظمة داخل نطاق Active Directory لجمع بيانات المستخدمين والمجموعات والجلسات وقوائم التحكم في الوصول التي يحتاجها BloodHound لبناء مخططه. هما أداتان مرافقتان تستخدمان معًا.

هل يمكن استخدام BloodHound لأغراض دفاعية؟

بالتأكيد. بينما يشتهر بين فرق القرصنة الحمراء، فإن BloodHound قوي بنفس القدر لفرق الدفاع الزرقاء والمدافعين. يسمح لمسؤولي الأمن بمراجعة Active Directory الخاص بهم بشكل استباقي، وتحديد التكوينات الخطيرة (مثل الامتيازات المفرطة أو قوائم التحكم في الوصول غير المكونة بشكل صحيح)، وقياس وضعهم الأمني ضد سيناريوهات الهجوم الواقعية، مما يمكنهم من إصلاح المشكلات قبل أن يجدها المهاجم.

الخلاصة

بالنسبة لأي محترف في الأمن السيبراني مسؤول عن أمان بيئة Active Directory، فإن BloodHound ليس مجرد أداة - بل هو مكون أساسي في مجموعة الأمن الحديثة. قدرته على ترجمة أذونات وعلاقات Active Directory المعقدة إلى مسارات هجوم واضحة وقابلة للتنفيذ لا مثيل لها. من خلال توفير هذه الرؤية الحرجة مجانًا، يمكّن BloodHound المدافعين من التفكير مثل المهاجمين وتأمين بنيتهم التحتية للهوية بشكل استباقي. سواء كنت تجري اختبار اختراق، أو ترد على تهديد، أو تقوي دفاعاتك، فإن دمج BloodHound في سير عملك هو خطوة حاسمة نحو شبكة أكثر أمانًا.