BloodHound – Le cartographe ultime des chemins d'attaque Active Directory

BloodHound est un outil de cybersécurité open-source révolutionnaire qui transforme la manière dont les professionnels de la sécurité défendent les environnements Active Directory. En appliquant la théorie des graphes aux données AD, il découvre automatiquement les relations cachées, non intentionnelles et les chemins d'attaque que les outils de sécurité traditionnels manquent. Conçu pour les testeurs d'intrusion, les équipes rouges et bleues, BloodHound offre une visibilité inégalée sur la surface d'attaque la plus critique des réseaux d'entreprise, vous aidant à identifier et éliminer les vulnérabilités avant que les attaquants ne puissent les exploiter.

Qu'est-ce que BloodHound ?

BloodHound est une puissante application web monopage qui ingère les données d'un environnement Active Directory et utilise des algorithmes de théorie des graphes pour cartographier les relations complexes entre utilisateurs, groupes, ordinateurs et permissions. Il visualise ces relations, révélant comment un attaquant pourrait se déplacer latéralement, escalader les privilèges et finalement compromettre les comptes administrateurs de domaine à partir d'un point de départ apparemment peu privilégié. Contrairement aux outils d'analyse statique, BloodHound calcule et affiche dynamiquement les chemins d'attaque les plus courts et les plus dangereux, fournissant des renseignements exploitables pour les tests de sécurité offensive et la défense proactive.

Fonctionnalités clés de BloodHound

Analyse des chemins d'attaque basée sur les graphes

Le moteur principal de BloodHound utilise la théorie des graphes pour modéliser l'intégralité de votre Active Directory sous forme de réseau de nœuds et d'arêtes. Cela lui permet d'identifier les relations complexes et enchaînées – comme les appartenances à des groupes imbriqués, les droits d'administrateur local et les modifications d'ACL – qui créent des chemins exploitables pour l'escalade de privilèges et le mouvement latéral.

Interface visuelle interactive

L'interface utilisateur web intuitive présente la topologie AD complexe sous forme de graphe interactif et consultable. Vous pouvez zoomer, déplacer la vue et cliquer sur n'importe quel utilisateur, ordinateur ou groupe pour voir instantanément tous les chemins d'attaque connectés, facilitant ainsi la compréhension et la communication des risques de sécurité.

Requêtes prédéfinies et personnalisées

BloodHound est livré avec un langage de requête puissant (Cypher) et des requêtes prédéfinies pour trouver rapidement les cibles à haute valeur, les chemins les plus courts vers l'administrateur de domaine, les utilisateurs disposant de droits excessifs et d'autres informations de sécurité critiques, accélérant à la fois la simulation d'attaque et l'audit de défense.

Collecte de données via SharpHound

L'outil compagnon, SharpHound, est le collecteur de données officiel pour BloodHound. Écrit en C#, il collecte efficacement les données AD nécessaires (utilisateurs, groupes, sessions, ACL, etc.) avec une empreinte réseau minimale et les exporte pour analyse dans l'interface BloodHound.

Qui devrait utiliser BloodHound ?

BloodHound est un outil essentiel pour les professionnels de la cybersécurité axés sur la sécurité des identités et Active Directory. **Les testeurs d'intrusion et les équipes rouges** l'utilisent pour identifier et exploiter efficacement les chemins d'attaque lors d'engagements, démontrant ainsi un risque réel. **Les équipes bleues, les analystes de sécurité et les administrateurs système** l'utilisent pour la défense proactive, en auditant leurs environnements AD pour trouver et corriger les mauvaises configurations avant qu'elles ne soient utilisées comme arme. **Les architectes de sécurité** utilisent ses informations pour concevoir des structures AD plus sécurisées et appliquer le principe du moindre privilège.

Tarification et version gratuite de BloodHound

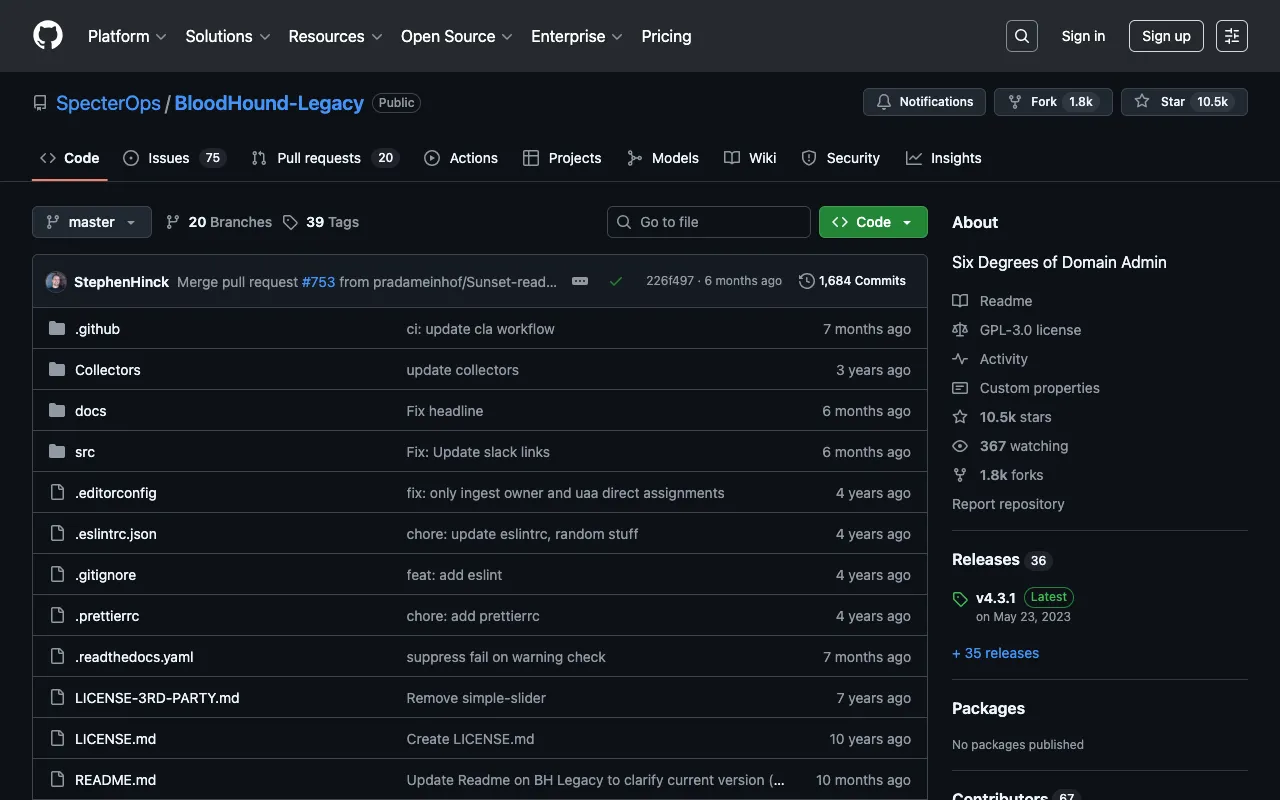

BloodHound est entièrement **gratuit et open-source**, publié sous la licence publique générale GNU v3.0. Il n'y a pas de version payante, d'édition entreprise ou de coûts cachés. Vous pouvez télécharger, utiliser et modifier le code source directement depuis son dépôt GitHub officiel. Cet engagement en faveur de l'accès ouvert en a fait un outil fondamental dans la communauté de la cybersécurité, permettant aux défenseurs et aux hackers éthiques du monde entier de l'utiliser sans barrières financières.

Cas d'utilisation courants

- Tests d'intrusion Active Directory et exercices d'équipe rouge

- Audit de sécurité proactif et durcissement des environnements AD

- Identification et correction des comptes Kerberoastable et AS-REP Roastable

- Visualisation et explication des chemins d'attaque AD pour les rapports dirigeants et l'adhésion des parties prenantes

Principaux avantages

- Réduit considérablement le temps nécessaire pour découvrir les mauvaises configurations AD critiques et les vecteurs d'attaque.

- Offre une vue défensive de la surface d'attaque, permettant d'améliorer proactivement la posture de sécurité.

- Aide à valider l'efficacité des contrôles de sécurité et le principe du moindre privilège.

Avantages et inconvénients

Avantages

- Entièrement gratuit et open-source avec une immense communauté derrière lui.

- Visibilité inégalée sur les chemins d'attaque AD complexes et enchaînés que les autres outils manquent.

- Puissant à la fois pour la sécurité offensive (simulation d'attaque) et défensive (audit).

- Mis à jour continuellement avec de nouvelles techniques d'attaque et méthodes de collecte de données.

Inconvénients

- Nécessite une collecte de données initiale dans l'environnement cible, ce qui demande une autorisation appropriée.

- Le graphe peut devenir très complexe dans les grands environnements d'entreprise, nécessitant une analyse minutieuse.

- Principalement axé sur Active Directory ; ce n'est pas un scanner de vulnérabilités polyvalent.

Foire aux questions

BloodHound est-il gratuit ?

Oui, BloodHound est 100% gratuit et open-source. Vous pouvez le télécharger, l'utiliser et contribuer à son développement sur GitHub sans aucun frais de licence, le rendant accessible aux professionnels et organisations de cybersécurité de toutes tailles.

BloodHound est-il bon pour la sécurité Active Directory ?

BloodHound est considéré comme l'un des meilleurs et des plus essentiels outils pour la sécurité Active Directory. Son approche basée sur les graphes est particulièrement efficace pour révéler les relations cachées et les chemins d'attaque qui sont à l'origine de la plupart des violations AD majeures, le rendant indispensable pour tester et sécuriser les réseaux d'entreprise.

Quelle est la différence entre BloodHound et SharpHound ?

BloodHound est le moteur d'analyse et de visualisation – l'application web que vous utilisez pour explorer les chemins d'attaque. SharpHound est le collecteur de données – l'agent que vous exécutez sur les systèmes du domaine AD pour collecter les données utilisateur, groupe, session et ACL dont BloodHound a besoin pour construire son graphe. Ce sont des outils compagnons utilisés ensemble.

BloodHound peut-il être utilisé à des fins défensives ?

Absolument. Bien que populaire auprès des équipes rouges, BloodHound est tout aussi puissant pour les équipes bleues et les défenseurs. Il permet aux administrateurs de sécurité d'auditer proactivement leur AD, d'identifier les configurations dangereuses (comme des privilèges excessifs ou des ACL mal configurées) et de mesurer leur posture de sécurité face à des scénarios d'attaque réalistes, leur permettant de corriger les problèmes avant qu'un attaquant ne les trouve.

Conclusion

Pour tout professionnel de la cybersécurité responsable de la sécurité d'un environnement Active Directory, BloodHound n'est pas seulement un outil – c'est un composant fondamental d'une pile de sécurité moderne. Sa capacité à traduire les permissions et relations AD complexes en chemins d'attaque clairs et exploitables est inégalée. En offrant gratuitement cette visibilité critique, BloodHound permet aux défenseurs de penser comme des attaquants et de sécuriser proactivement leur infrastructure d'identité. Que vous meniez un test d'intrusion, que vous répondiez à une menace ou que vous durcissiez vos défenses, intégrer BloodHound à votre flux de travail est une étape décisive vers un réseau plus sécurisé.